محیط امنیتی مدرن اکنون از شبکه یک سازمان فراتر رفته و هویت کاربر و دستگاه را در بر می گیرد. سازمان ها می توانند از این سیگنال های هویتی به عنوان بخشی از تصمیمات کنترل دسترسی خود استفاده کنند.

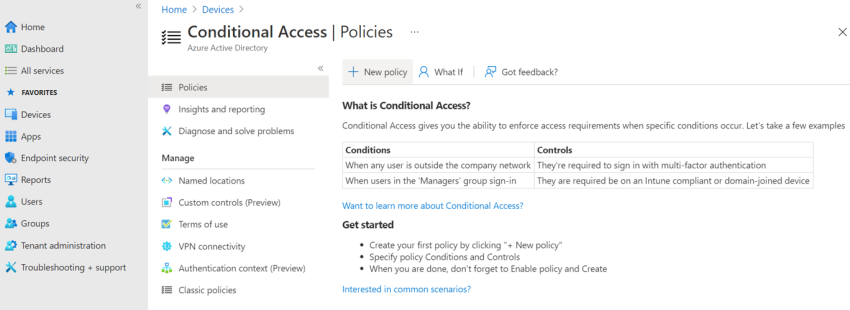

دسترسی مشروط ابزاری است که توسط Azure Active Directory برای گردآوری سیگنال ها، تصمیم گیری و اجرای سیاست های سازمانی استفاده می شود. دسترسی مشروط در قلب هواپیمای کنترل هویت محور جدید قرار دارد.

این سند مراحل پیکربندی برای ایجاد خطمشی را توضیح میدهد که دسترسی به منابع مایکروسافت 365 را از دستگاههای مدیریتنشده یا غیر سازگار مسدود میکند.

- در پنجره سمت چپ بر روی Devices کلیک کنید و "Conditional Access" را در بخش Policy انتخاب کنید.

- در دسترسی مشروط، ویندوز، روی "+ New Policy" کلیک کنید.

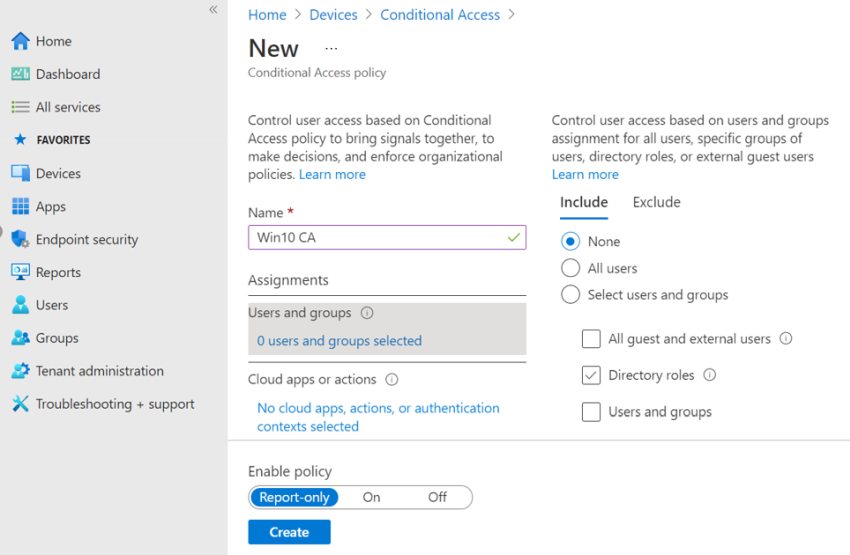

- نام سیاست را مشخص کنید.

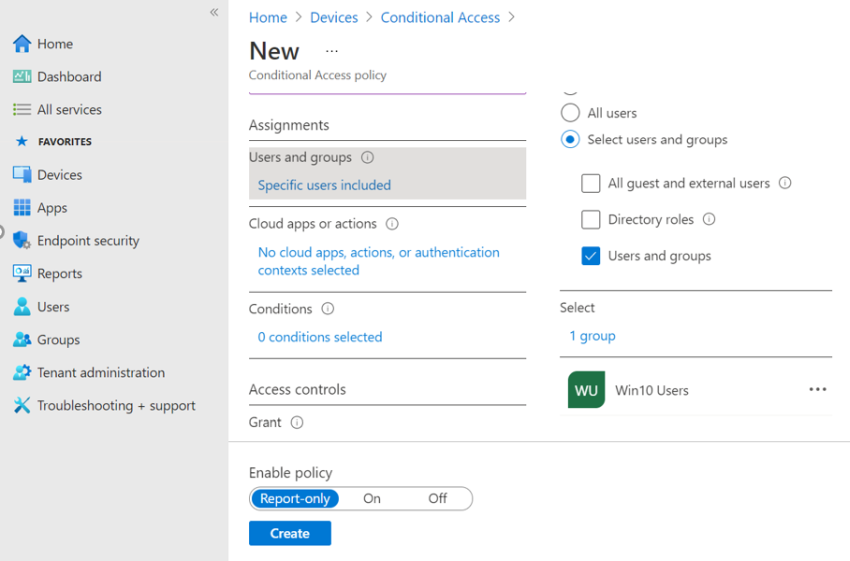

- در بخش «تکالیف»، روی «کاربران و گروهها» کلیک کنید.

- در قسمت سمت راست، «کاربران و گروهها» را انتخاب کنید.

- کاربران یا گروه های مورد نظر را انتخاب کنید.

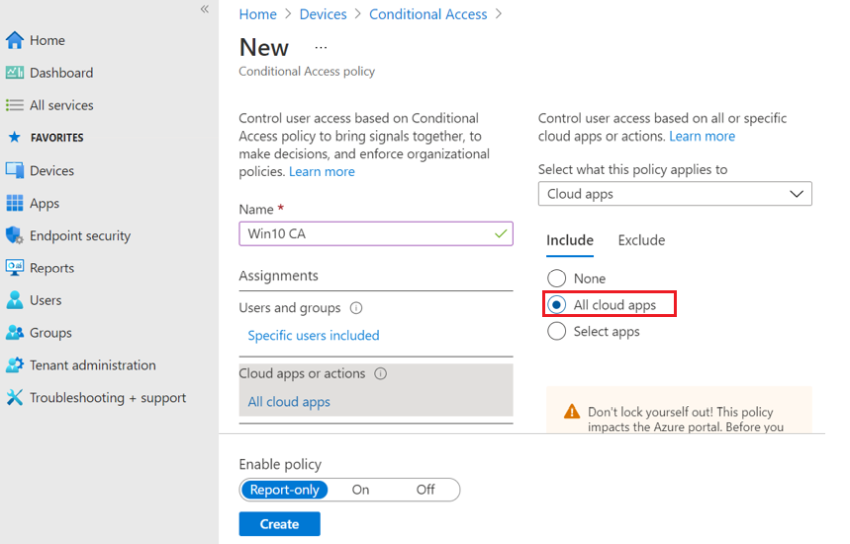

- روی «برنامهها یا اقدامات ابری» کلیک کنید.

- "همه برنامه های ابری" را انتخاب کنید

توجه داشته باشید

اگر این خطمشی باید برای هر سرویس Microsoft 365 خاصی اعمال شود، میتوانیم «Select Apps» را انتخاب کرده و برنامهها را از لیست انتخاب کنیم.

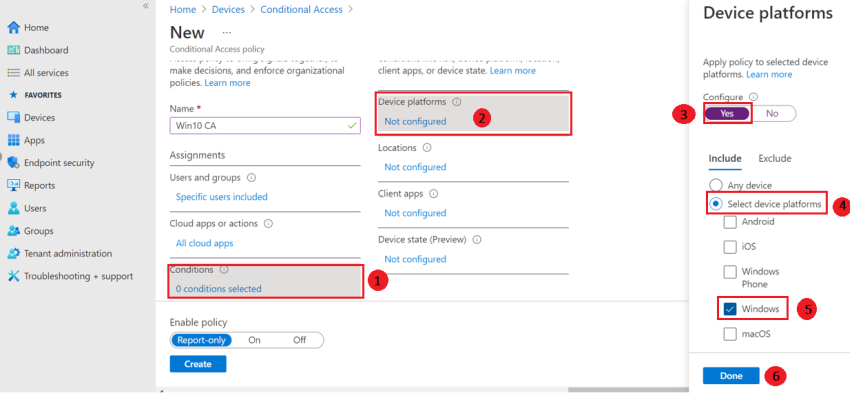

- روی "شرایط" کلیک کنید