اگر سرور یا ماشین مجازی راه دور را مدیریت می کنید، مطمئنم که با RDP و SSH آشنایی دارید. RDP و SSH، هر دو برای دسترسی از راه دور به ماشینهای مجازی و سرورها استفاده میشوند. RDP و SSH همچنین برای دسترسی به ماشینهای مجازی در فضای ابری مانند Azure و AWS استفاده میشوند.

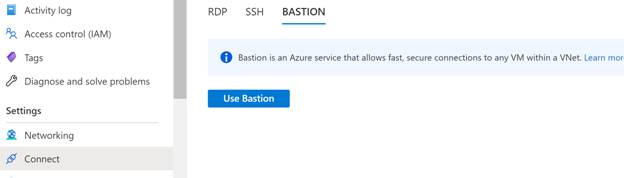

هنگامی که وارد حساب کاربری Azure خود می شوید، روی Connect در تنظیمات کلیک کنید، سه راه برای اتصال به ماشین مجازی خود، RDP، SSH و BASTION را مشاهده خواهید کرد. زیر را ببینید. در این مقاله، بیایید در مورد اینکه Azure Bastion چیست و چه زمانی و چرا باید از Azure Bastion برای اتصال به ماشین مجازی Azure خود استفاده کنید، بیاموزیم.

سنگر لاجوردی

شبکههای خصوصی مجازی (VPN) برای ارائه یک اتصال امن به سرور راه دور یا ماشین مجازی از راه دور از ماشینهای کلاینت استفاده میشوند، اما اکثر VPNها از شما میخواهند که یک برنامه مشتری VPN را روی دستگاه نصب کنید. VPN از یک IP عمومی در یک ماشین راه دور برای اتصال به دستگاه استفاده می کند.

Azure Bastion یک سرویس PaaS از Azure است که به شما امکان می دهد با استفاده از مرورگر خود به یک ماشین مجازی Azure متصل شوید و اتصال RDP/SSH ایمن و بدون درز را مستقیماً از پورتال Azure از طریق TLS فراهم می کند. در یک اتصال RDP معمولی، یک ماشین مجازی نیاز به پیکربندی یک IP عمومی دارد که در معرض جهان است و یک ماشین مشتری از آن IP و اعتبار ورود به سیستم برای اتصال و ورود به ماشین مجازی استفاده میکند. هنگامی که از طریق Azure Bastion متصل می شوید، ماشین های مجازی شما نیازی به آدرس IP عمومی، عامل یا نرم افزار مشتری خاص ندارند.

Bastion اتصال امن RDP و SSH را برای تمام ماشین های مجازی در شبکه مجازی که در آن ارائه شده است، فراهم می کند. استفاده از Azure Bastion از ماشین های مجازی شما در برابر افشای پورت های RDP/SSH در معرض دنیای خارج محافظت می کند، در حالی که همچنان دسترسی ایمن را با استفاده از RDP/SSH فراهم می کند.

نقش شبکه خصوصی مجازی (VPN) در اتصال از راه دور

یک شبکه خصوصی مجازی یا VPN به دستگاه مشتری اجازه می دهد تا از طریق یک شبکه خصوصی به یک سرور یا ماشین راه دور متصل شود، شبکه خصوصی تضمین می کند که داده های منتقل شده از طریق شبکه رمزگذاری شده است و شخص ثالث قادر به رمزگشایی آن نخواهد بود. VPN همچنین تضمین می کند که افرادی که به دستگاه راه دور متصل هستند احراز هویت می شوند و داده های ارسال شده از طریق شبکه به سختی تغییر می کنند و در صورت تعدیل داده ها، می توان آنها را شناسایی کرد.

چندین شرکت مشتریان VPN را به عنوان خدمات خود ارائه می دهند. اکثر این شرکت ها شرکت های امنیت فناوری اطلاعات هستند.

برخی از VPN های رایج سازمانی عبارتند از Cisco AnyConnect، FortiClient توسط Fortinet، GlobalProtect توسط Palo Alto Networks، CloudVPN توسط Google، Citrix Gateway، SonicWall Global VPN Client، Zscaler Private Access، Enterprise Application Access by Akamai، IKEv2 توسط Apple و بسیاری دیگر. همچنین برخی از VPN های محبوب برای افراد مانند ExpressVPN، NordVPN و IPVanish وجود دارد.

RDP در مقابل SSH در مقابل باستیان

RDP (پروتکل از راه دور دسکتاپ) یک پروتکل ویندوز است که برای دسترسی به ماشین های مجازی ویندوز و سرورهای ویندوز از راه دور استفاده می شود. RDP به یک پورت نیاز دارد که روی ماشین راه دور، VM یا سرور فیزیکی باز شود. از آنجایی که پورت های RDP اغلب به روی اینترنت باز می شوند و به صورت عمومی در دسترس هستند، اغلب توسط هکرها و ربات ها مورد حمله قرار می گیرند. برای محافظت از نمونههای RDP، شرکتها اغلب از یک شبکه خصوصی مجازی (VPN) و نوعی احراز هویت چند عاملی (MFA) استفاده میکنند.

توجه داشته باشید

به دلایل امنیتی، به شدت توصیه می شود که از RDP بدون اتصالات VPN استفاده نکنید. همچنین، با خروج دستی از جلسات RDP، مطمئن شوید که جلسات RDP فعال نیستند.

پروتکل SSH (Secure Shell) مشابه RDP به ماشین کلاینت اجازه می دهد تا با ماشین دیگر (سرور) ارتباط برقرار کند و داده ها را انتقال دهد. مزیت SSH این است که از امنیت و یکپارچگی ارتباطات با رمزگذاری قوی محافظت می کند.

پروتکل SSH در شبکه های شرکتی برای