در این مطلب، ویدئو آموزش اسکنر وب سایت پایتون – 4 – اسکن پورت Nmap با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

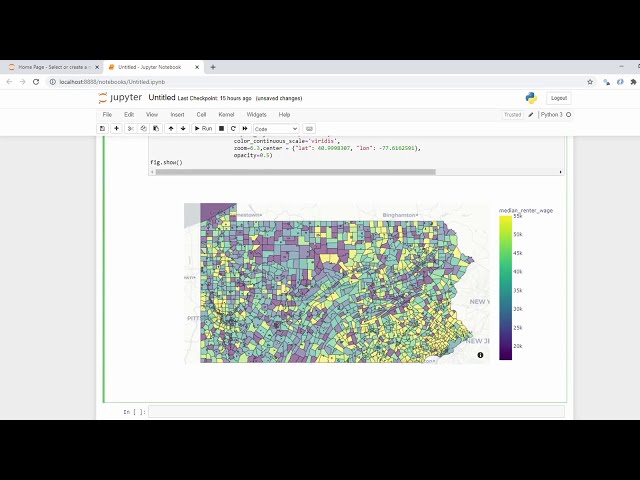

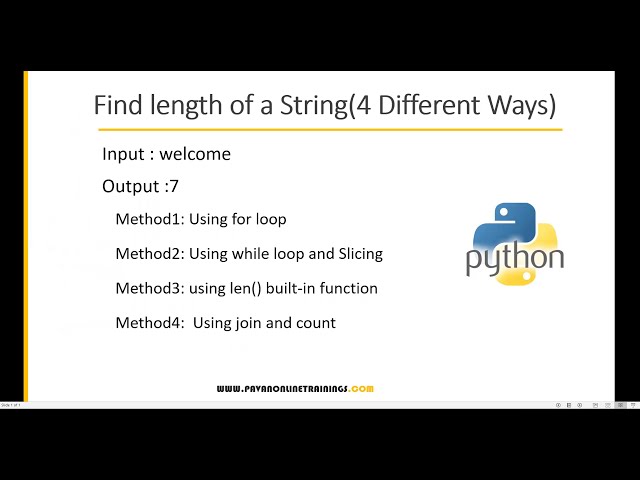

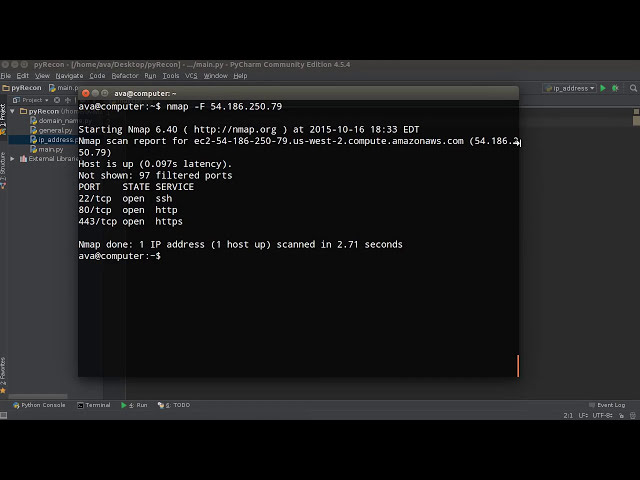

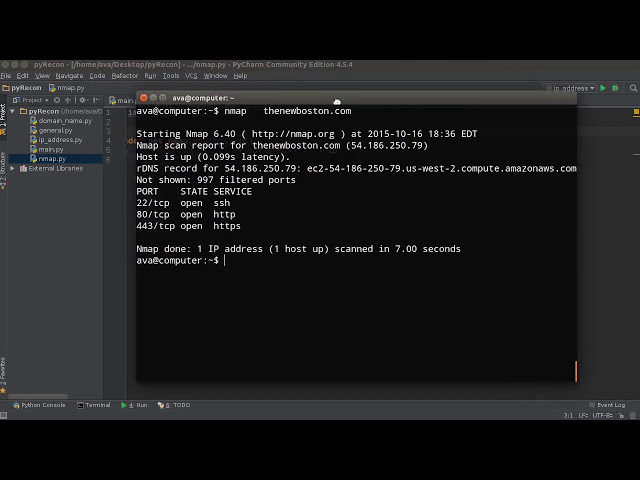

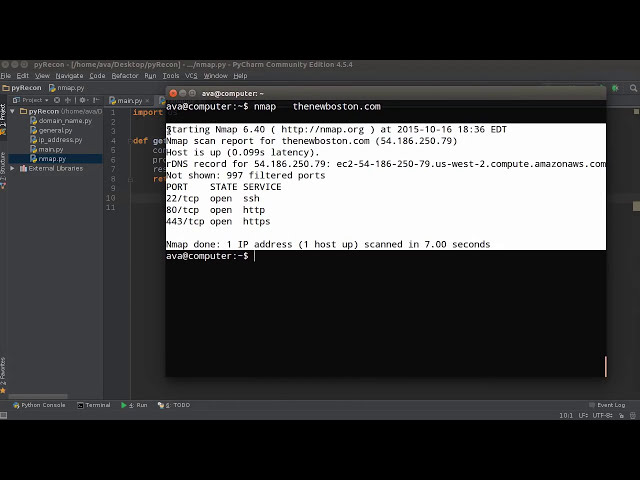

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,060 –> 00:00:02,280

خوب بچه ها، پس اکنون که

2

00:00:02,280 –> 00:00:04,799

آدرس IP یک هدف از یک سرور را داریم یا

3

00:00:04,799 –> 00:00:06,990

هر کاری که می خواستم انجام دهم این است که

4

00:00:06,990 –> 00:00:08,670

می خواهم به شما دوستان نشان دهم که چگونه اسکن nmap را

5

00:00:08,670 –> 00:00:11,700

از پایتون اجرا کنید اکنون امیدوارم شما بچه ها

6

00:00:11,700 –> 00:00:14,160

آموزش های nmap من را تماشا کنید و اگر می خواهید

7

00:00:14,160 –> 00:00:15,269

آیا شما از قبل می دانید که

8

00:00:15,269 –> 00:00:17,400

این چیست، اما اگر خیلی سریع ندانید

9

00:00:17,400 –> 00:00:20,640

که این ابزار چیست، اساساً ابزاری است

10

00:00:20,640 –> 00:00:22,740

که به شما امکان می دهد سرور را اسکن کنید و

11

00:00:22,740 –> 00:00:25,289

بفهمید چه فرآیندهایی در حال اجرا هستند و

12

00:00:25,289 –> 00:00:29,340

چه پورت هایی باز هستند. من

13

00:00:29,340 –> 00:00:31,260

فقط می خواهم یک اسکن سریع واقعی از این

14

00:00:31,260 –> 00:00:34,739

آقا یک nmap با هر گزینه ای اجرا کنم و این

15

00:00:34,739 –> 00:00:36,600

فقط به این معنی است که اسکن سریع اجرا کنید

16

00:00:36,600 –> 00:00:38,640

تمام پورت ها را اسکن کنید فقط متداول ترین پورت ها را اسکن کنید

17

00:00:38,640 –> 00:00:40,500

و سپس آدرس IP را بدهید بنابراین این

18

00:00:40,500 –> 00:00:42,930

سرور جدید من است. Boston comm من اینتر را می زنم

19

00:00:42,930 –> 00:00:46,110

و در سرور من دقیقاً

20

00:00:46,110 –> 00:00:48,780

در اینجا ما SSH را اجرا می کنیم و البته

21

00:00:48,780 –> 00:00:51,600

ما وب سایت خود را میزبانی می کنیم بنابراین اکنون

22

00:00:51,600 –> 00:00:54,989

HTTP و HTTPS را اجرا می کنیم این همچنین می تواند

23

00:00:54,989 –> 00:00:57,090

به شما بگوید که آیا آنها FTP را اجرا می کنند یا خیر

24

00:00:57,090 –> 00:01:00,239

. MySQL را مجدداً اجرا می کنند، به عنوان مثال

25

00:01:00,239 –> 00:01:03,329

اگر یک پایگاه داده روی آن و یک

26

00:01:03,329 –> 00:01:05,820

bunc اجرا می شود اطلاعات خوب دیگری وجود دارد، اما کاری

27

00:01:05,820 –> 00:01:07,409

که میخواهیم انجام دهیم این است که میخواهیم این را

28

00:01:07,409 –> 00:01:11,400

از پایتون اجرا کنیم و همچنین چیز دیگری که به آن

29

00:01:11,400 –> 00:01:13,619

فکر میکردم این بود، بنابراین یکسری

30

00:01:13,619 –> 00:01:15,509

گزینهها یا راههای مختلفی وجود دارد که میتوانید

31

00:01:15,509 –> 00:01:17,520

از این ابزار استفاده کنید و من چه چیزی را میخواهم. برای

32

00:01:17,520 –> 00:01:20,729

ساختن به سمت اسکنر پایتون، پس آیا میخواهم اسکنر

33

00:01:20,729 –> 00:01:22,770

معمولی را بسازم یا

34

00:01:22,770 –> 00:01:24,840

میخواهم این اسکنر سریع را بسازم که

35

00:01:24,840 –> 00:01:26,970

به شما امکان میدهد سریع واقعی را بشناسید

36

00:01:26,970 –> 00:01:28,710

یا میخواهم یک اسکنر تهاجمی بسازم

37

00:01:28,710 –> 00:01:30,780

که به شما واقعاً میداند.

38

00:01:30,780 –> 00:01:33,570

مشاهده دقیق آن و من فقط

39

00:01:33,570 –> 00:01:35,729

مطمئن نبودم که نمیدانم کاربران نهایی چگونه

40

00:01:35,729 –> 00:01:37,619

از این ابزار استفاده میکنند، بنابراین کاری که

41

00:01:37,619 –> 00:01:38,790

میخواهیم انجام دهیم این است که

42

00:01:38,790 –> 00:01:42,899

پارامتر دیگری را برای گزینهها اضافه میکنیم تا

43

00:01:42,899 –> 00:01:45,299

این تابع قرار است دو

44

00:01:45,299 –> 00:01:48,119

پارامتر داشته باشد، اولی هر گزینه ای است

45

00:01:48,119 –> 00:01:49,860

اگر بخواهند اصلاً هر کدام را شامل شود

46

00:01:49,860 –> 00:01:52,439

و دومی IP هدف است و از

47

00:01:52,439 –> 00:01:55,350

آنجا می توانیم به آنها اجازه دهیم تصمیم بگیرند که کدام

48

00:01:55,350 –> 00:01:57,780

نوع اسکن را می خواهند اجرا کنند، بنابراین اجازه دهید من فقط

49

00:01:57,780 –> 00:02:01,770

آن را انجام دهم. یک فایل جدید من فقط نام آن را

50

00:02:01,770 –> 00:02:05,750

nmap py می گذارم،

51

00:02:05,950 –> 00:02:12,319

بنابراین سیستم عامل را وارد کنید و فقط بنویسید

52

00:02:12,319 –> 00:02:15,550

یک نقشه دریافت کنید و دوباره این

53

00:02:15,550 –> 00:02:18,080

دو پارامتر را به خود اختصاص می دهد، اولی گزینه ها

54

00:02:18,080 –> 00:02:21,230

و دومی آدرس IP است، بنابراین

55

00:02:21,230 –> 00:02:23,150

ما در واقع

56

00:02:23,150 –> 00:02:26,299

این یکی را برای آنها ارسال می کنیم زیرا قبلاً متوجه شده ایم

57

00:02:26,299 –> 00:02:27,680

که چگونه آدرس IP را دریافت کنیم. در

58

00:02:27,680 –> 00:02:29,870

آخرین آموزش و به یاد داشته باشید فرمت

59

00:02:29,870 –> 00:02:32,810

این دستور کلمه و نقشه است