در این مطلب، ویدئو هک وب پایتون: تصادفی Hex PHPSESSID | Natas: OverTheWire (سطح 19) با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

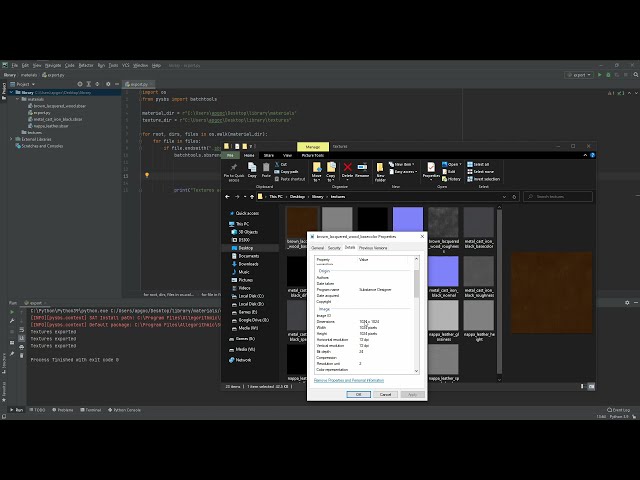

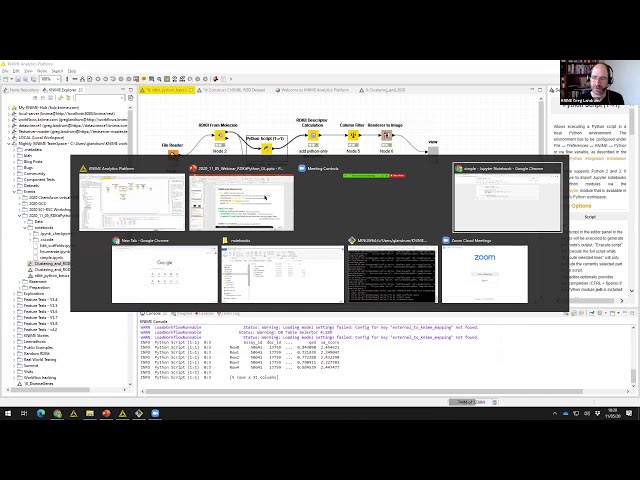

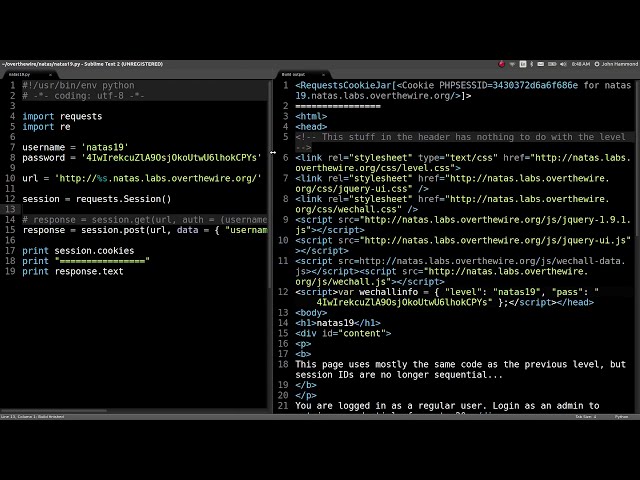

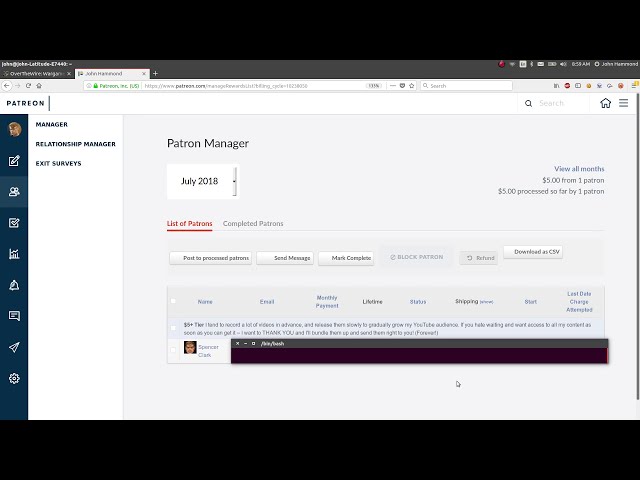

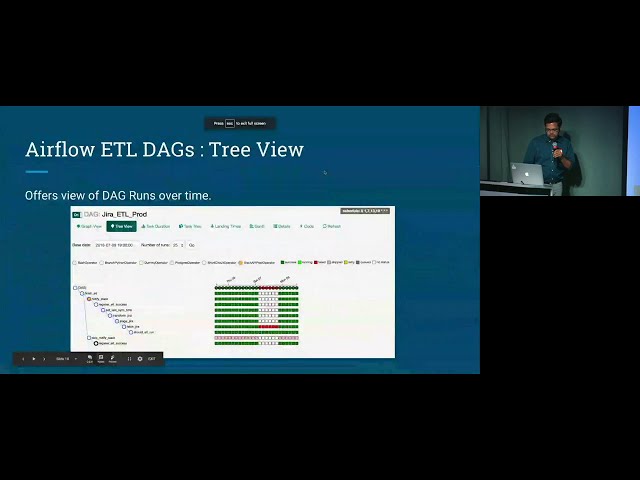

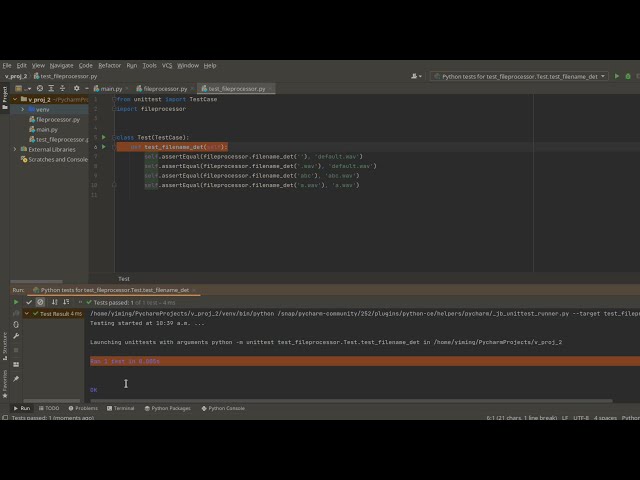

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,260 –> 00:00:03,149

بنابراین natus 19 از بازی over the wire war

2

00:00:03,149 –> 00:00:05,100

در دستور شروع می شود و صفحه

3

00:00:05,100 –> 00:00:07,109

به ما می گوید که این صفحه بیشتر

4

00:00:07,109 –> 00:00:08,639

از همان کد سطح قبلی

5

00:00:08,639 –> 00:00:11,099

18 استفاده می کند اما چنین شناسه هایی دیگر

6

00:00:11,099 –> 00:00:13,590

ترتیبی نیستند و به ما دستور می دهد

7

00:00:13,590 –> 00:00:14,969

لطفاً وارد شوید. با حساب ادمین خود وارد شوید تا

8

00:00:14,969 –> 00:00:16,529

اعتبارنامههای سطح بعدی را

9

00:00:16,529 –> 00:00:19,949

نه به اندازه 20 بازیابی کنید و ما این فرم را با

10

00:00:19,949 –> 00:00:23,340

روش HTTP POST برای نمایهسازی نقطهای PHP میبینیم، اما

11

00:00:23,340 –> 00:00:25,199

هیچ پیوندی برای مشاهده کد منبع

12

00:00:25,199 –> 00:00:26,849

در این سطح وجود ندارد، بنابراین فقط

13

00:00:26,849 –> 00:00:28,410

باید با این فرض کار

14

00:00:28,410 –> 00:00:30,810

کنید که دوباره این صفحه از

15

00:00:30,810 –> 00:00:32,880

همان کدهای سطح قبلی استفاده می کند، بنابراین در

16

00:00:32,880 –> 00:00:34,590

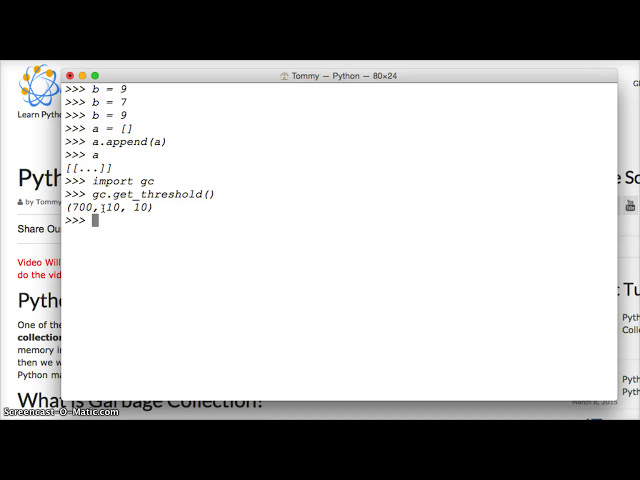

کد پایتون، اجازه دهید در واقع نگاهی

17

00:00:34,590 –> 00:00:36,090

به آنچه در اینجا داریم بعد از ارائه این

18

00:00:36,090 –> 00:00:38,370

درخواست بیندازیم، می توانیم ببینیم کوکی های جلسه ما چیست

19

00:00:38,370 –> 00:00:39,960

زیرا ما با استفاده از یک

20

00:00:39,960 –> 00:00:42,030

جلسه برای درخواست این صفحه،

21

00:00:42,030 –> 00:00:43,579

باید بتوانیم تعیین کنیم که چه

22

00:00:43,579 –> 00:00:45,750

کوکیهای واقعی دنبال میشوند تا بتوانیم

23

00:00:45,750 –> 00:00:48,390

کوکیهای جلسه را چاپ کنیم و بیایید ادامه دهیم

24

00:00:48,390 –> 00:00:52,440

و خروجی را در حال حاضر بررسی

25

00:00:52,440 –> 00:00:53,940

کنیم، زیرا ما

26

00:00:53,940 –> 00:00:55,410

واقعاً پست نکردهایم. به فرم

27

00:00:55,410 –> 00:00:59,100

بیایید جلو برویم و این کار را انجام دهیم یک پاسخ جدید در اینجا ایجاد کنیم،

28

00:00:59,100 –> 00:01:01,289

اما به جای اجرای

29

00:01:01,289 –> 00:01:04,349

دستور get برای HTTP، یک پست را اجرا می کنیم

30

00:01:04,349 –> 00:01:07,979

و داده های آنجا دارای یک فیلد نام کاربری و

31

00:01:07,979 –> 00:01:10,380

رمز عبور هستند، بنابراین باید یک

32

00:01:10,380 –> 00:01:13,080

فرهنگ لغت پایتون باشد یا ما بگویید نام کاربری

33

00:01:13,080 –> 00:01:18,570

میتواند لطفا باشد و رشته رمز عبور میتواند مشترک شود،

34

00:01:18,570 –> 00:01:23,460

خوب، بنابراین بیایید در واقع

35

00:01:23,460 –> 00:01:27,000

متن را با آن نمایش دهیم، اما اجازه دهید

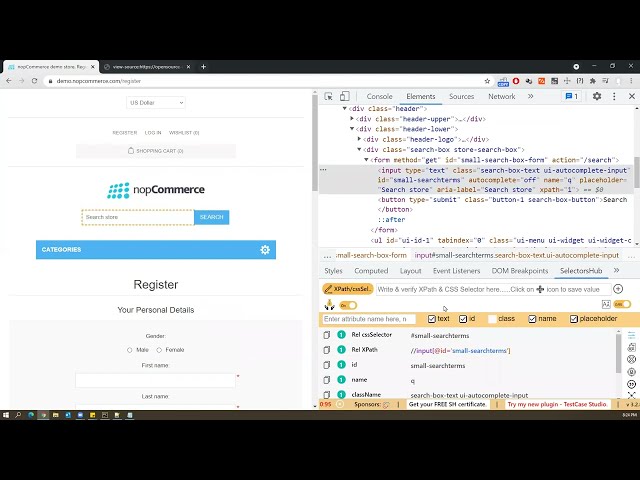

36

00:01:27,000 –> 00:01:29,159

کوکیهای جلسه را نیز همراه داشته باشند،

37

00:01:29,159 –> 00:01:32,850

ما فقط یک تقسیمکننده در آنجا خواهیم داشت تا وقتی

38

00:01:32,850 –> 00:01:37,920

این را اجرا میکنم میتوانید بارها و بارها ببینید.

39

00:01:37,920 –> 00:01:40,110

اگر ctrl B را فشار دهم تا این درخواست را انجام دهم،

40

00:01:40,110 –> 00:01:41,909

چیزهای جالبی در حال رخ دادن است

41

00:01:41,909 –> 00:01:43,619

زیرا میتوانیم یک کوکی را ببینیم که

42

00:01:43,619 –> 00:01:47,009

ID جلسه PHP دوباره سطح قبلی

43

00:01:47,009 –> 00:01:49,590

سطح 18 و نه ما 18، ما با

44

00:01:49,590 –> 00:01:52,229

brute-forcing ID جلسه PHP کار میکردیم، بنابراین در

45

00:01:52,229 –> 00:01:55,680

این مورد به نظر میرسد. مثل اینکه ما

46

00:01:55,680 –> 00:02:00,090

یک عدد تصادفی داریم اما نه مثل گذشته به

47

00:02:00,090 –> 00:02:02,009

نظر می رسد که اعداد زوج اول

48

00:02:02,009 –> 00:02:05,420

در حال تغییر سه سه سه و غیره

49

00:02:05,420 –> 00:02:08,878

سه دو سه یک و غیره بارها

50

00:02:08,878 –> 00:02:10,830

و بارها هستند اما بیت آخر

51

00:02:10,830 –> 00:02:13,819

تغییر نمی کند

52

00:02:14,849 –> 00:02:18,670

بنابراین من c بودم عجیب بود که چرا اینطور است و

53

00:02:18,670 –> 00:02:21,190

به نظر می رسید که تقریباً به

54

00:02:21,190 –> 00:02:23,019

نام کاربری وابسته است زیرا پس از چند آزمایش

55

00:02:23,019 –> 00:02:28,120

من این را به لایک جان تغییر دادم و ما

56

00:02:28,120 –> 00:02:31,110

یک نتیجه متفاوت برای آن جلسه PHP

57

00:02:31,110 –> 00:02:34,120

در همان انتهای کار خواهیم داشت، اما اگر

58

00:02:34,120 –> 00:02:36,310

به سه مورد اصلی نگاه کنیم. در

59

00:02:36,310 –> 00:02:38,140

ابتدای رشته یا این اعداد

60

00:02:38,140 –> 00:02:40,629

در اینجا الگوی مشابهی دارند،

61

00:02:40,629 –> 00:02:43,030

بنابراین من سعی کردم

62

00:02:43,030 –> 00:02:43,660

کمی بیشتر

63

00:02:43,660 –> 00:02:46,180

این را بررسی کنم، نام کاربری را به هیچ چیز تغییر دادم

64

00:02:46,180 –> 00:02:49,120

و همچنان با یک

65

00:02:49,120 –> 00:02:54,700

رمز عبور ظاهراً وارد شدم اما اعدادی که

66

00:02:54,700 –> 00:02:57,340

ما داریم با دیدن من این متن را

67

00:02:57,340 –> 00:02:59,319

کمی کوچک می کنم تا برای ما

68

00:02:59,319 –> 00:03:02,769

سه پنج سه چهار سه یک و غیره پیمایش نکند 3 2

69

00:03:02,769 –> 00:03:06,310

3 7 3 0 و غیره اما آن 2d در

70

00:03:06,310 –> 00:03:09,069

نهایت تمایل دارد تمام مدت آنجا بماند

71

00:03:09,069 –> 00:03:11,980

و من بودم کنجکاو هستم که واقعاً چیست

72

00:03:11,980 –> 00:03:14,319

زیرا این شبیه به یک هش نیست و

73

00:03:14,319 –> 00:03:16,389

از آنجایی که متغیر آن در نام کاربری

74

00:03:16,389 –> 00:03:18,250

ممکن است اینطور نباشد زیرا آنها

75

00:03:18,250 –> 00:03:20,410

طول 32 یا هر طول هش دیگری ندارند،

76

00:03:20,410 –> 00:03:24,010

شاید یکی از والدین وجود داشته باشد، بنابراین سعی می

77

00:03:24,010 –> 00:03:26,079

کنم برای بررسی این اعداد

78

00:03:26,079 –> 00:03:33,069

و o نمایشها و آن 2d

79

00:03:33,069 –> 00:03:34,239

برای من عجیب به نظر میرسید،

80

00:03:34,239 –> 00:03:36,730

بنابراین من در واقع تعیین کردم که برخی از

81

00:03:36,730 –> 00:03:39,910

این چیزها ممکن است به صورت هگزا باشند زیرا

82

00:03:39,910 –> 00:03:42,430

ما در اینجا یک D داریم و اعدادی که

83

00:03:42,430 –> 00:03:45,340

قبلاً دیدهایم 6 e و غیره و غیره داشتیم به

84

00:03:45,340 –> 00:03:46,900

نظر نمیرسید. ما به هر

85

00:03:46,900 –> 00:03:49,180

حرفی بالاتر از F رفتیم و فکر کردم خوب شاید

86

00:03:49,180 –> 00:03:52,630

این هگز باشد، بنابراین سعی کردم آن را بررسی کنم

87

00:03:52,630 –> 00:03:54,730

و آن را در اینجا نشان خواهم داد، بیایید

88

00:03:54,730 –> 00:03:58,540

آن رشته را از هگز رمزگشایی کنیم و در اینجا

89

00:03:58,540 –> 00:04:04,209

پنج شش پنج و یک خط تیره دریافت می کنیم. که

90

00:04:04,209 –> 00:04:06,549

2d باید خط فاصله باشد و سپس

91

00:04:06,549 –> 00:04:08,739

اعداد باید در حال تغییر باشند، بیایید در واقع

92

00:04:08,739 –> 00:04:13,769

کوکیهای جلسه را چاپ کنیم و بیایید

93

00:04:13,769 –> 00:04:20,880

همان ID جلسه PHP را دریافت کنیم و

94

00:04:20,880 –> 00:04:24,960

بیایید آن را از حالت hex

95

00:04:24,960 –> 00:04:29,340

cool رمزگشایی

96

00:04:29,340 –> 00:04:36,270

کنیم. برای نشان دادن

97

00:04:36,270 –> 00:04:39,840

این، به نظر می رسد که ما یک

98

00:04:39,840 –> 00:04:43,889

عدد تصادفی و یک خط فاصله دریافت می کنیم و هر

99

00:04:43,889 –> 00:04:47,759

چیزی که برای نام کاربری خود پاس می کنیم، درست است،

100

00:04:47,759 –> 00:04:50,370

بله، به نظر می رسد که آن نام کاربری نیز

101

00:04:50,370 –> 00:04:52,500

کدگذاری هگزا دارد و اعدادی که قبلا دیده ایم

102

00:04:52,500 –> 00:04:53,130

103

00:04:53,130 –> 00:04:55,860

احتمالاً یکسان هستند. راهی

104

00:04:55,860 –> 00:04:58,710

که در سطح 18 بودند e از 0

105

00:04:58,710 –> 00:05:01,320

تا 640 خوب است،

106

00:05:01,320 –> 00:05:04,860

بنابراین رنگ

107

00:05:04,860 –> 00:05:06,840

این تصویر را پر میکند و حالا

108

00:05:06,840 –> 00:05:09,599

میتوانیم حملهای را برای پیدا کردن

109

00:05:09,59

![فیلم آموزشی: نحوه استفاده از اسکریپت ها در مایا [MEL و Python] + نمونه اسکریپت رایگان با زیرنویس فارسی](http://pezhvak24.ir/dl/learn/wp-content/uploads/upyt/uA3yNa1A51wimage2.jpg)