در این مطلب، ویدئو آدرس IP خود را با سوکت پایتون و اسکنر Scapy دریافت کنید #35 (امنیت سایبری شماره 1) با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:08:27

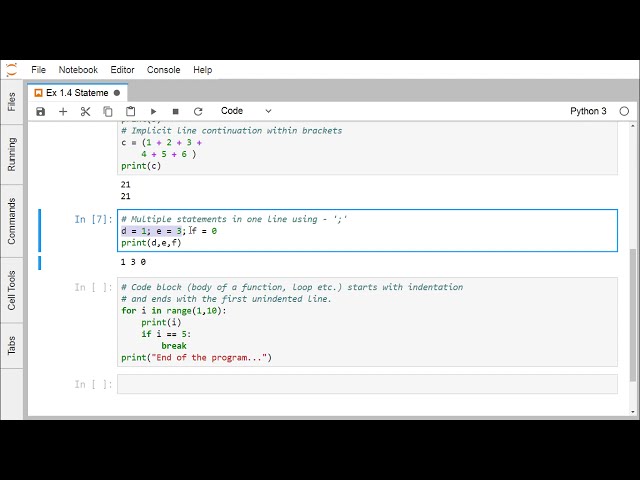

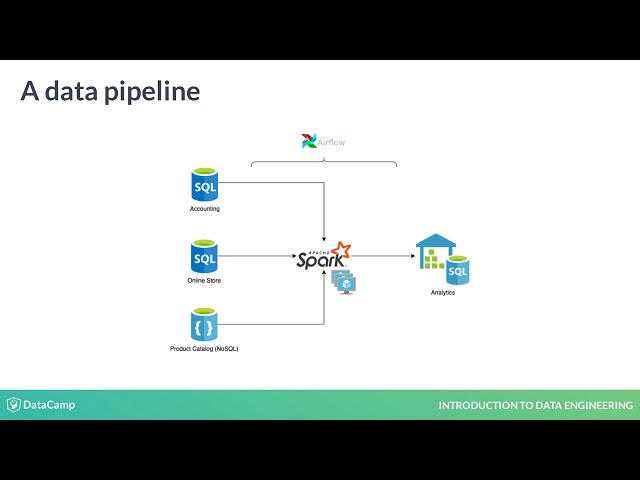

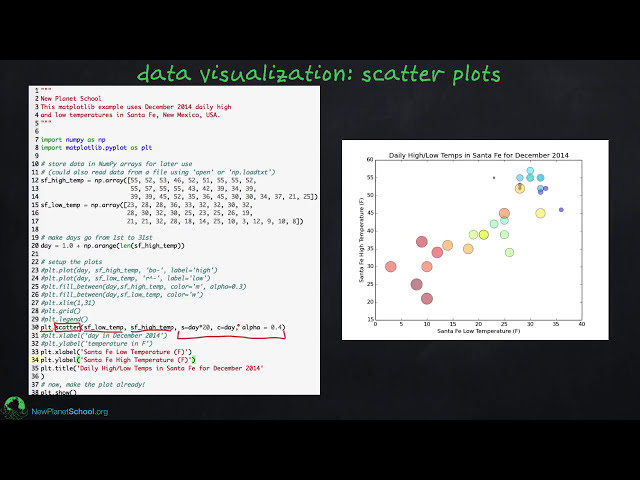

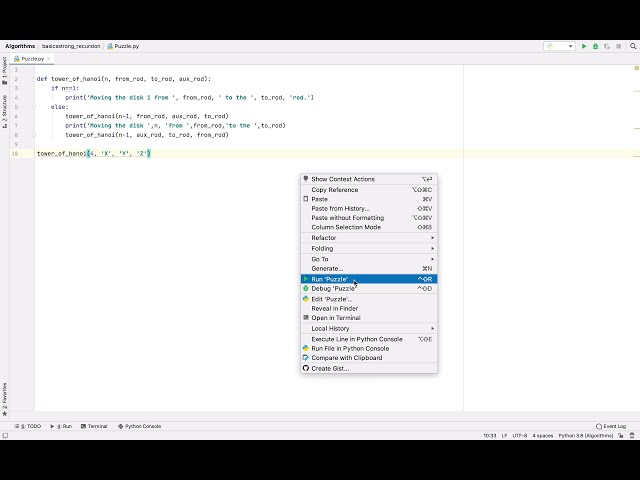

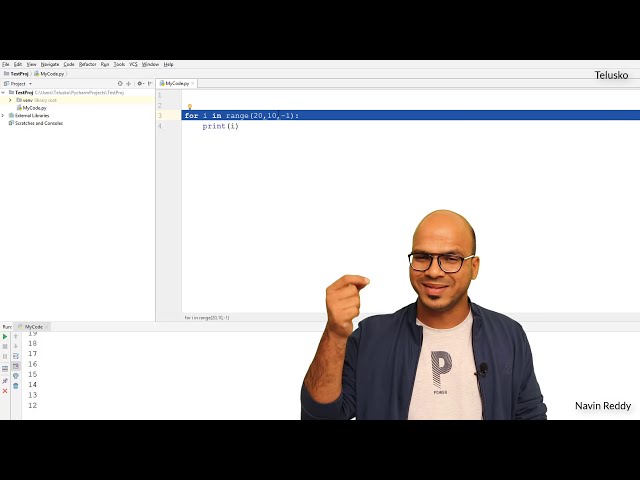

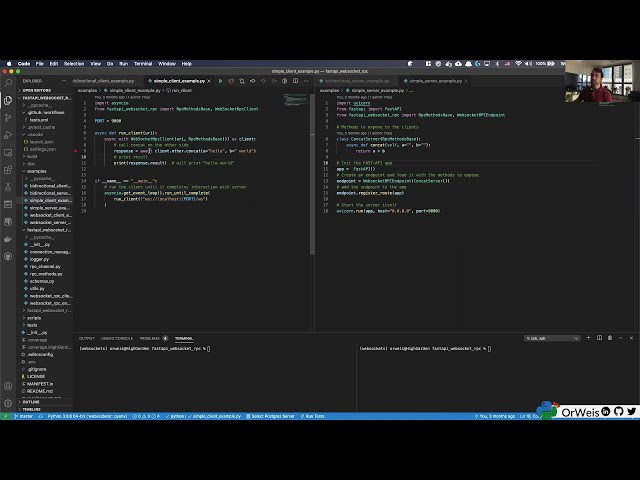

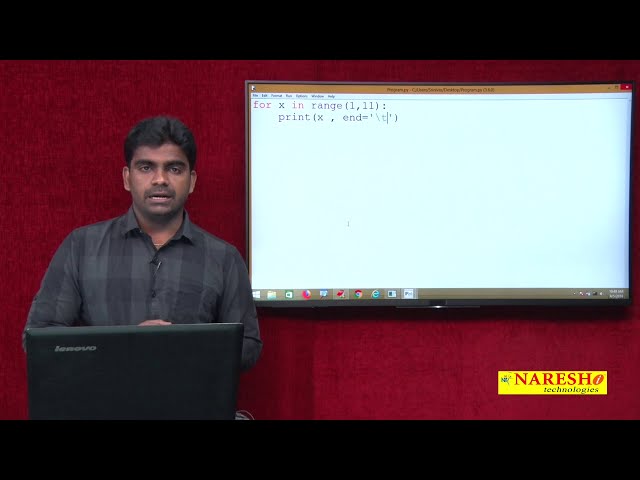

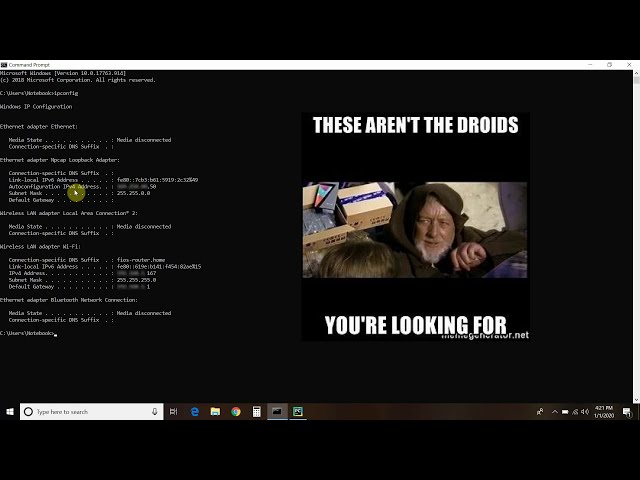

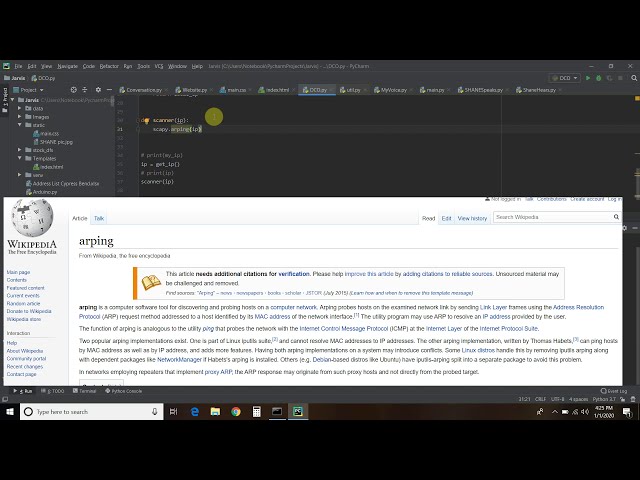

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,060 –> 00:00:03,240

سلام دنیا به سی و پنجمین ویدیو در

2

00:00:03,240 –> 00:00:05,549

کانال یوتیوب من خوش آمدید، جایی که من

3

00:00:05,549 –> 00:00:07,500

دستیار دیجیتال خود را به نام شین مانند

4

00:00:07,500 –> 00:00:09,240

جارویس از فیلم ها و کمیک های مرد آهنی

5

00:00:09,240 –> 00:00:13,410

در ویدیوی 32 ایجاد می کنم، ما توانستیم

6

00:00:13,410 –> 00:00:16,440

تنظیمات بی سیم خودمان را تشخیص دهیم و

7

00:00:16,440 –> 00:00:19,369

گفتم که داشتن شین wingman من

8

00:00:19,369 –> 00:00:22,470

در رابطه با دفاع سایبری

9

00:00:22,470 –> 00:00:24,420

اولویت من بود، بنابراین به آن ویدیو لینک می دهم که

10

00:00:24,420 –> 00:00:27,210

در توضیحات آمده است، بنابراین در

11

00:00:27,210 –> 00:00:29,519

ویدیوی امروز می خواهیم برخی

12

00:00:29,519 –> 00:00:32,668

از وظایف IP اولیه را انجام دهیم و سپس از کتابخانه ای

13

00:00:32,668 –> 00:00:36,360

به نام sketch Scapa scape II برای اسکن استفاده کنیم. شبکه ما،

14

00:00:36,360 –> 00:00:37,250

15

00:00:37,250 –> 00:00:40,290

بنابراین از آنجایی که من در مورد

16

00:00:40,290 –> 00:00:42,930

امنیت سایبری خودم پارانویا هستم، بسیاری

17

00:00:42,930 –> 00:00:45,300

از اطلاعات IP را محو خواهم کرد زیرا نمی دانم

18

00:00:45,300 –> 00:00:49,140

چه چیزی می تواند علیه من استفاده شود و چه چیزی نمی تواند مورد استفاده قرار گیرد، بنابراین

19

00:00:49,140 –> 00:00:51,270

شما فقط باید به من اعتماد کنید زیرا این کار را انجام

20

00:00:51,270 –> 00:00:54,559

خواهم داد. بسیاری از این موارد محو شده است و

21

00:00:54,559 –> 00:00:58,710

بنابراین ابتدا اجازه دهید این

22

00:00:58,710 –> 00:01:03,320

کد کوچک را بررسی کنیم تا آدرس ipv4 پیکربندی خودکار خود را دریافت

23

00:01:03,320 –> 00:01:06,810

24

00:01:06,810 –> 00:01:10,380

کنیم.

25

00:01:10,380 –> 00:01:13,229

26

00:01:13,229 –> 00:01:15,630

سوکت بخشی از کتابخانه استاندارد شماست

27

00:01:15,630 –> 00:01:17,610

بنابراین شما مجبور نیستید آن را با پیپ نصب کنید،

28

00:01:17,610 –> 00:01:22,979

بنابراین من گفتم IP من برابر است با سوکت dot

29

00:01:22,979 –> 00:01:28,009

دریافت نام میزبان یک میزبان با نام سوکت نقطه f

30

00:01:28,009 –> 00:01:32,189

QJ fqdn و سپس ما میخواهیم

31

00:01:32,189 –> 00:01:40,430

IP من را پرینت بگیریم بنابراین آن را اجرا میکنیم و

32

00:01:40,430 –> 00:01:47,420

اگر چه تار شده است این

33

00:01:47,420 –> 00:01:52,710

IP پیکربندی خودکار نسخه 4 من است، بنابراین

34

00:01:52,710 –> 00:01:54,659

می توانید تنظیمات IP خود را با رفتن

35

00:01:54,659 –> 00:01:58,530

به خط فرمان خود که من

36

00:01:58,530 –> 00:02:04,700

قبلاً آن را دارم، بررسی کنید، سپس پیکربندی IP را تایپ کنید

37

00:02:05,970 –> 00:02:08,810

و سپس اینجا آدرس ipv4 پیکربندی خودکار شما

38

00:02:08,810 –> 00:02:18,870

خوب است، بنابراین دوباره یک بسیاری

39

00:02:18,870 –> 00:02:21,690

از اطلاعات من تار شده است، اما

40

00:02:21,690 –> 00:02:25,560

زمانی که ما آن را چاپ می کنیم یکسان است، بنابراین

41

00:02:25,560 –> 00:02:30,540

این، اما این پیکربندی خودکار

42

00:02:30,540 –> 00:02:33,660

ipv4 IP مورد نظر ما نیست، بنابراین در

43

00:02:33,660 –> 00:02:36,800

واقع این آدرس آداپتور LAN بی سیم Wi-Fi

44

00:02:36,800 –> 00:02:40,460

ipv4 است که می خواهیم سعی کنید و دریافت

45

00:02:40,460 –> 00:02:45,810

کنید، من این کد را پیدا کردم که چگونه

46

00:02:45,810 –> 00:02:59,430

IP خود را دریافت کنید، بنابراین من این

47

00:02:59,430 –> 00:03:01,290

روش را فراخوانی می کنم و سپس آن را چاپ می کنم، بنابراین به

48

00:03:01,290 –> 00:03:07,170

نام دریافت IP نامیده می شود و کاری که انجام می دهد این است که

49

00:03:07,170 –> 00:03:12,540

یک سوکت ایجاد می کند، بنابراین ابتدا یک سوکت سوکت ایجاد می کنید.

50

00:03:12,540 –> 00:03:15,300

تو این را پاس می

51

00:03:15,300 –> 00:03:16,980

کنی من حتی نمی خواهم وانمود

52

00:03:16,980 –> 00:03:19,920

کنم که می دانم دقیقاً همان کاری که این کار انجام می دهد،

53

00:03:19,920 –> 00:03:22,940

در یک حلقه سه گانه می خواهید به آن متصل شود و

54

00:03:22,940 –> 00:03:27,780

سپس IP محلی خود را اختصاص دهید، بنابراین می خواهید

55

00:03:27,780 –> 00:03:32,910

این IP محلی را بپذیرید یک به هفت است،

56

00:03:32,910 –> 00:03:36,060

بنابراین یک به هفت IP میزبان محلی شما

57

00:03:36,060 –> 00:03:39,300

در ویدیوهای بعدی است که خواهید دید. من

58

00:03:39,300 –> 00:03:41,790

از کتابخانه ای به نام flask برای ایجاد

59

00:03:41,790 –> 00:03:44,970

وب سایت خود استفاده می کنم و وقتی آن را

60

00:03:44,970 –> 00:03:46,650

اجرا می کنید در این میزبان اجرا می شود و می خواهید بپذیرید

61

00:03:46,650 –> 00:03:48,720

که آن را نمی خواهید و سپس

62

00:03:48,720 –> 00:03:51,330

سوکت را می بندید تا آن

63

00:03:51,330 –> 00:03:54,090

را به اینجا وصل کنید سپس شما آن را بستید و سپس من

64

00:03:54,090 –> 00:03:58,170

می خواهم این بگوید که IP محلی

65

00:03:58,170 –> 00:04:00,870

به جز دو

66

00:04:00,870 –> 00:04:04,070

رقم آخر خواهد بود و من این را اضافه می کنم – 24 و

67

00:04:04,070 –> 00:04:06,930

بنابراین پس از آن ما IP محلی را برمی

68

00:04:06,930 –> 00:04:10,590

گردانیم پس دلیل اینکه چرا من این کار را به این دلیل انجام دادم که

69

00:04:10,590 –> 00:04:12,690

وقتی به طرح یک اسکنر نشان میدهیم، میبینید که

70

00:04:12,690 –> 00:04:16,858

از نقطه