در این مطلب، ویدئو تجزیه و تحلیل بدافزار پایتون با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:08:02

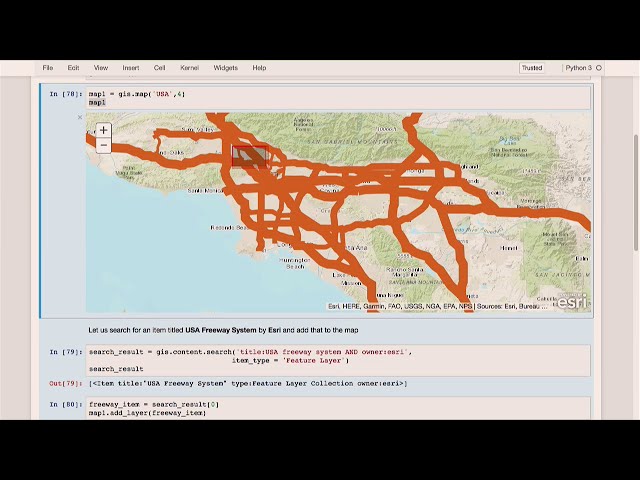

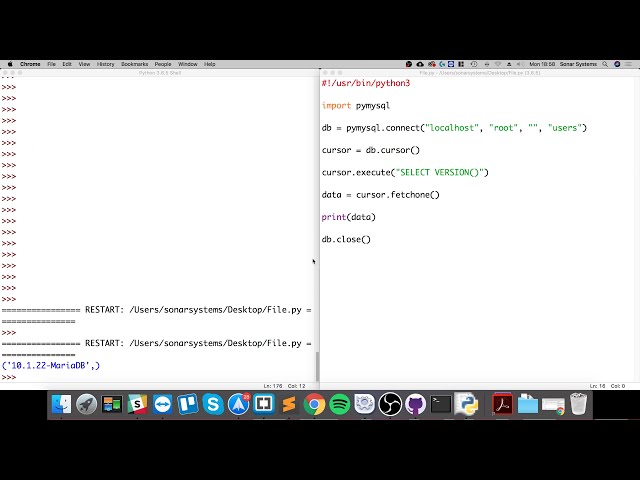

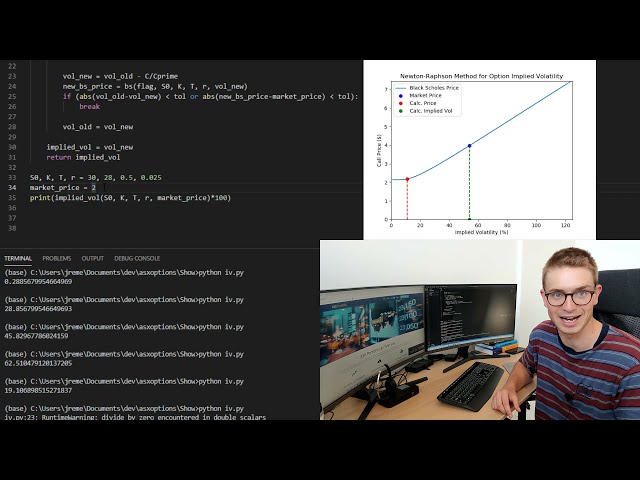

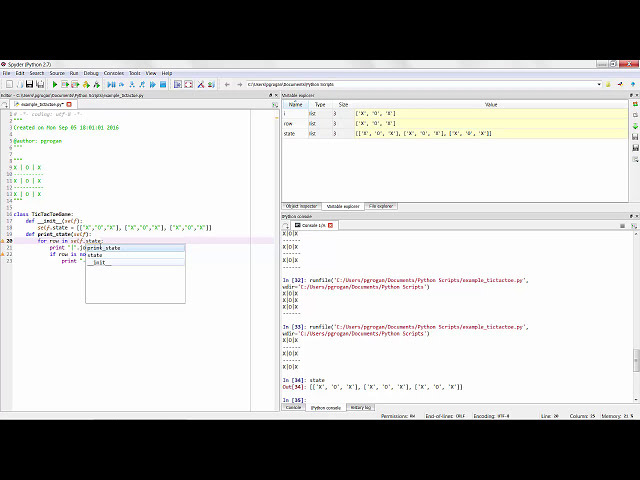

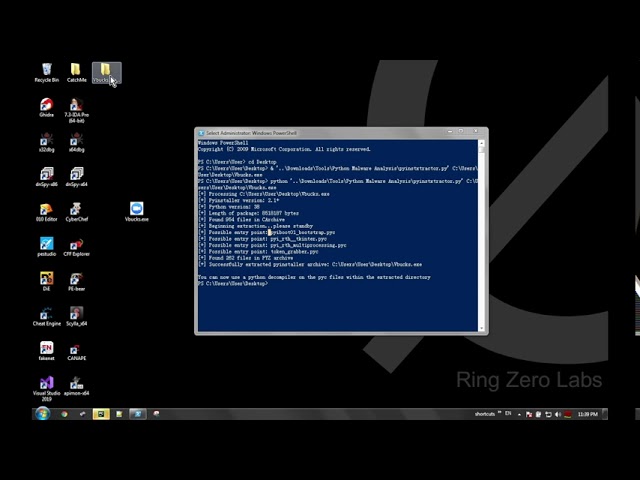

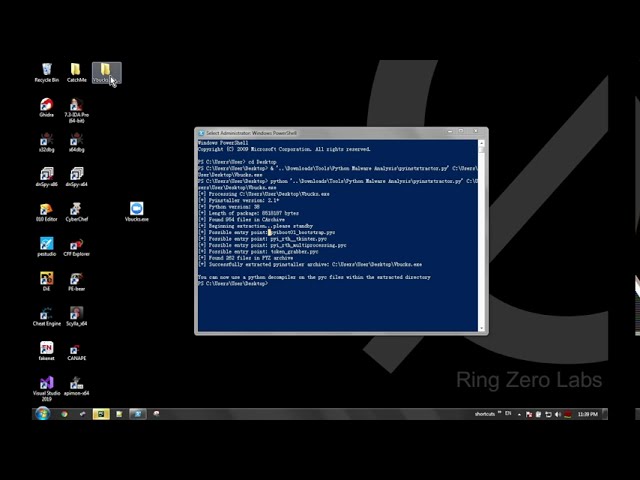

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:08,800 –> 00:00:10,320

بنابراین امروز میخواهیم نمونهای

2

00:00:10,320 –> 00:00:13,040

به نام vbucks.exe

3

00:00:13,040 –> 00:00:17,199

را بررسی کنیم، اگر آن را در استودیوی pe

4

00:00:17,199 –> 00:00:19,199

بیاندازیم، میبینیم که در اصل

5

00:00:19,199 –> 00:00:21,279

در ویژوال استودیو نوشته شده است

6

00:00:21,279 –> 00:00:24,400

و تعداد زیادی ویروس شناسایی شده است،

7

00:00:24,400 –> 00:00:27,039

بنابراین شما چیز جدیدی نمیدانید.

8

00:00:27,039 –> 00:00:27,439

9

00:00:27,439 –> 00:00:30,240

این نسبتاً به خوبی شناسایی شده است و ما میتوانیم

10

00:00:30,240 –> 00:00:30,960

11

00:00:30,960 –> 00:00:32,960

منابع موجود در فایل را که

12

00:00:32,960 –> 00:00:36,320

واقعاً در آنجا زیاد اتفاق نمیافتد، بررسی

13

00:00:39,760 –> 00:00:40,719

کنیم، اگر به

14

00:00:40,719 –> 00:00:42,000

ویژگیهای فایل نگاه کنیم، میبینیم که

15

00:00:42,000 –> 00:00:44,800

نسبتاً بزرگ است در هشت و نیم.

16

00:00:44,800 –> 00:00:47,520

این یک فایل نسبتاً بزرگ است،

17

00:00:47,520 –> 00:00:49,200

بنابراین ما معمولاً انتظار داریم که

18

00:00:49,200 –> 00:00:52,399

نوعی بسته بندی یا جاسازی

19

00:00:52,399 –> 00:00:54,960

فایل های دیگر را ببینیم

20

00:00:54,960 –> 00:00:57,520

یا شما فقط چیزهای زیادی از واردات ثابت را می شناسید،

21

00:00:57,520 –> 00:00:58,800

اما

22

00:00:58,800 –> 00:01:01,359

در اینجا در pe bear می بینیم که فقط

23

00:01:01,359 –> 00:01:01,920

سه

24

00:01:01,920 –> 00:01:04,000

dll وارد شده وجود دارد و تعداد زیادی از آنها وجود ندارد.

25

00:01:04,000 –> 00:01:06,799

قابلیتهایی که از آنها

26

00:01:06,799 –> 00:01:10,080

به دست میآیند، بنابراین آنچه که ما تمایل داریم با این

27

00:01:10,080 –> 00:01:11,119

نوع فایلها در

28

00:01:11,119 –> 00:01:14,159

زمانی که به این بزرگی هستند ببینیم این

29

00:01:14,240 –> 00:01:17,439

است که یا

30

00:01:17,439 –> 00:01:20,960

فایلهای اجرایی یا کتابخانههایی از این

31

00:01:20,960 –> 00:01:23,119

نوع

32

00:01:23,119 –> 00:01:27,360

چیزها را تعبیه کردهاند یا بهطور مصنوعی بزرگتر شدهاند.

33

00:01:27,360 –> 00:01:30,479

اگر فایلها به اندازه کافی بزرگ هستند،

34

00:01:30,479 –> 00:01:32,400

آنتی ویروسها آنها را اسکن

35

00:01:32,400 –> 00:01:33,680

نمیکنند و اگر خیلی بزرگ هستند، نمیتوانید

36

00:01:33,680 –> 00:01:35,600

آنها را در جعبههای سندباکس آنلاین آپلود کنید، اما

37

00:01:35,600 –> 00:01:37,600

به طور کلی حدود

38

00:01:37,600 –> 00:01:40,799

100 مگابایت اضافه میشود، بنابراین در هشت

39

00:01:40,799 –> 00:01:42,880

و نیم مگ واقعاً به آن نمی رسیم،

40

00:01:42,880 –> 00:01:44,399

41

00:01:44,399 –> 00:01:46,880

بنابراین دلیل دیگری که می تواند فایل ها بزرگ باشند این است که

42

00:01:46,880 –> 00:01:48,960

اگر یک اسکریپت پایتون بودند

43

00:01:48,960 –> 00:01:51,119

و به یک فایل اجرایی تبدیل می شدند و اگر

44

00:01:51,119 –> 00:01:52,320

رشته

45

00:01:52,320 –> 00:01:55,119

های این فایل خاص را جستجو کنیم می بینیم که

46

00:01:55,119 –> 00:01:57,600

دارای python38dll است،

47

00:01:57,600 –> 00:01:59,520

یعنی در ابتدا در python38 نوشته شده است

48

00:01:59,520 –> 00:02:01,920

و سپس به طور خاص به یک فایل اجرایی تبدیل میشود،

49

00:02:01,920 –> 00:02:03,840

50

00:02:03,840 –> 00:02:06,840

ما میتوانیم پی tech win را جستجو کنیم

51

00:02:06,840 –> 00:02:08,000

52

00:02:08,000 –> 00:02:10,399

و این به ما نشان میدهد که این

53

00:02:10,399 –> 00:02:11,680

54

00:02:11,680 –> 00:02:14,879

یک تبدیل pie installer بود،

55

00:02:14,879 –> 00:02:17,040

چند ابزار محبوب وجود دارد که یکی از آنها pi

56

00:02:17,040 –> 00:02:19,200

installer است و دیگری pi به exe

57

00:02:19,200 –> 00:02:20,720

، این دو برنامه اصلی هستند که

58

00:02:20,720 –> 00:02:23,280

تبدیل اسکریپتهای پایتون به فایلهای اجرایی

59

00:02:23,280 –> 00:02:24,959

دیگر وجود دارد، اما این دو مورد

60

00:02:24,959 –> 00:02:26,480

اصلی هستند،

61

00:02:26,480 –> 00:02:29,280

بنابراین مانند هر تبدیل،

62

00:02:29,280 –> 00:02:30,800

ابزارهای دیگری نیز وجود دارد

63

00:02:30,800 –> 00:02:32,640

که میتوانید فرآیند تبدیل

64

00:02:32,640 –> 00:02:34,840

را برای

65

00:02:34,840 –> 00:02:38,319

نصب pi معکوس کنید. یک ابزار خاص وجود دارد

66

00:02:38,319 –> 00:02:42,000

که می توانید از آن استفاده کنید به نام pi um

67

00:02:42,000 –> 00:02:46,000

what is it um

68

00:02:47,120 –> 00:02:50,959

pi extractor yeah pi extractor

69

00:02:50,959 –> 00:02:52,400

و این فقط یک اسکریپت پایتون است که در

70

00:02:52,400 –> 00:02:53,760

آن فایل اجرایی را که به فایل اجرایی

71

00:02:53,760 –> 00:02:55,760

تبدیل شده است را به آن

72

00:02:55,760 –> 00:02:57,760

می دهید و آن را ادامه می دهد و

73

00:02:57,760 –> 00:02:58,879

آن را برای شما معکوس می کند.

74

00:02:58,879 –> 00:03:02,640

کاری که انجام میدهد این است که یک

75

00:03:02,640 –> 00:03:04,080

پوشه برای شما ایجاد میکند و

76

00:03:04,080 –> 00:03:06,800

تمام کتابخانهها و

77

00:03:06,800 –> 00:03:08,319

اسکریپتهای پایتون باینری که در فایل اجرایی پیدا شدهاند را استخراج میکند،

78

00:03:08,319 –> 00:03:10,800

به این ترتیب میتوانید

79

00:03:10,800 –> 00:03:13,840

ادامه دهید و آنها را بررسی

80

00:03:13,920 –> 00:03:16,239

کنید، توجه داشته باشید که وقتی تبدیل به پایان رسید، حدس میزنم که تبدیل مجدد به پایان برسد

81

00:03:16,239 –> 00:03:17,599

82

00:03:17,599 –> 00:03:20,480

. به نوعی نشان می دهد

83

00:03:20,480 –> 00:03:21,200

84

00:03:21,200 –> 00:03:24,080

که چه فایلی می تواند مورد توجه فایل های پایتون باشد

85

00:03:24,080 –> 00:03:25,519

86

00:03:25,519 –> 00:03:27,360

زیرا بسیاری از این فایل های پایتون

87

00:03:27,360 –> 00:03:29,920

کتابخانه های استاندارد خواهند بود

88

00:03:29,920 –> 00:03:31,599

و در اینجا در پایین می توانیم ببینیم

89

00:03:31,599 –> 00:03:33,760

که یک مانیفست

90

00:03:33,760 –> 00:03:35,920

به نام tokengrabber.manifest و این

91

00:03:35,920 –> 00:03:37,360

نوع به ما اشاره می کند که

92

00:03:37,360 –> 00:03:40,080

نام اصلی اسکریپت های پایتون چیست،

93

00:03:40,080 –> 00:03:42,920

بنابراین اگر به فایل های

94

00:03:42,920 –> 00:03:45,120

tokengrabber.pi c

95

00:03:45,120 –> 00:03:48,480

pi c فایل پایتون باینری نگاه کنیم، می

96

00:03:48,480 –> 00:03:50,640

توانیم آن را از طریق

97

00:03:50,640 –> 00:03:54,080

uncompile شش uncompile شش t اجرا کنیم.

98

00:03:54,080 –> 00:03:57,439

فایلهای پایتون باینری akes، بنابراین dot py میبیند

99

00:03:57,439 –> 00:03:59,519

و میتواند سعی کند آنها را به اسکریپت اصلی تبدیل کند،

100

00:03:59,519 –> 00:04:02,239

101

00:04:02,239 –> 00:04:05,920

همانطور که در اینجا میبینیم نتایج متفاوتی دارد،

102

00:04:05,920 –> 00:04:08,239

میتوانیم ببینیم که برخی از

103

00:04:08,239 –> 00:04:09,200

متنهای روی

104

00:04:09,200 –> 00:04:12,400

صفحهنمایش پایتون قانونی هستند و سپس

105

00:04:12,400 –> 00:04:14,879

قسمتهای دیگر آن بهترین حدس کامپایلن