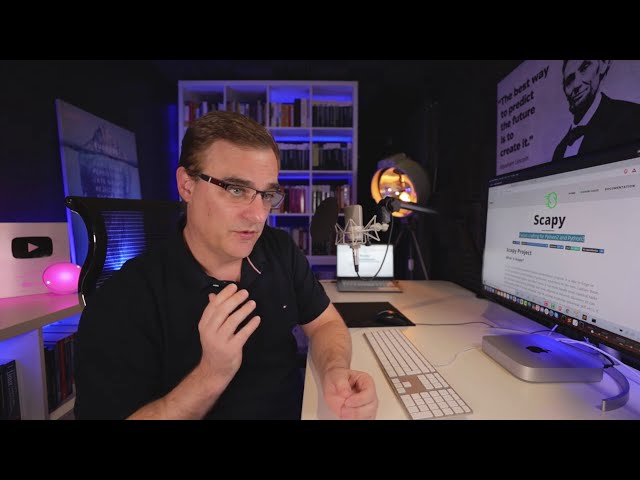

در این مطلب، ویدئو اسکنر وای فای پایتون با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:05:04

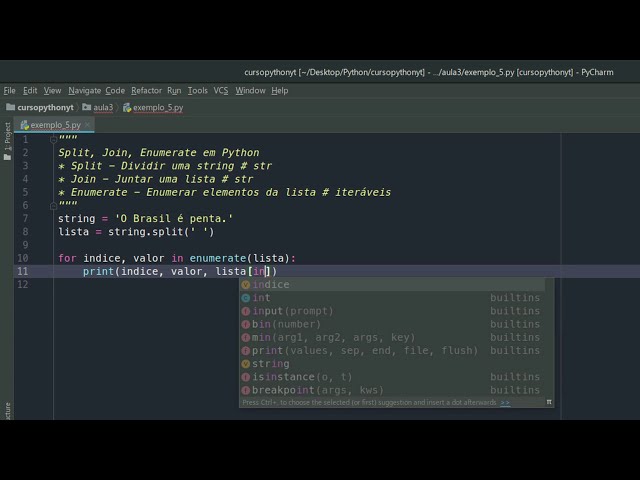

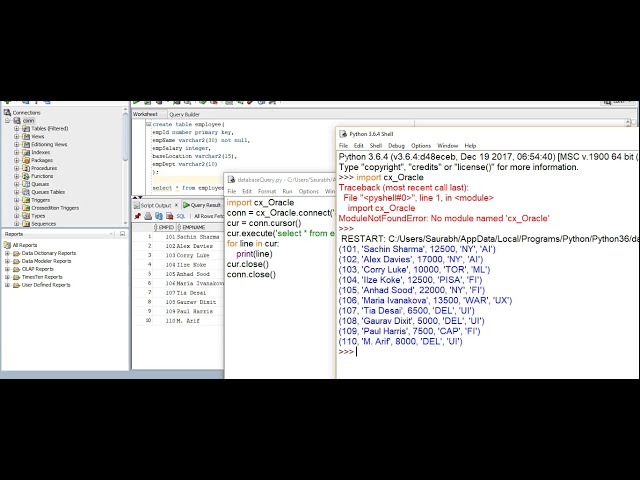

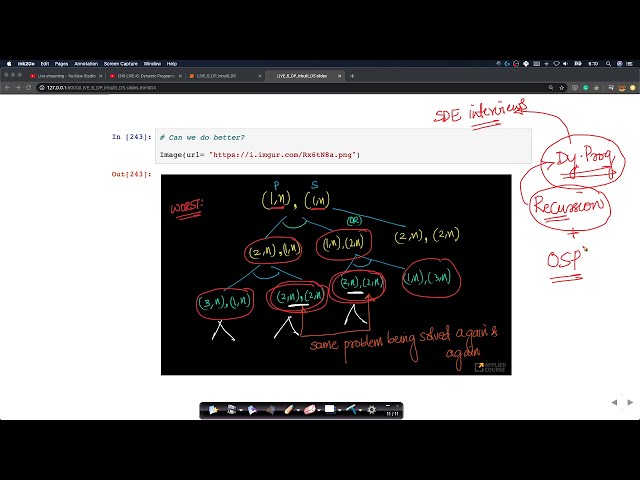

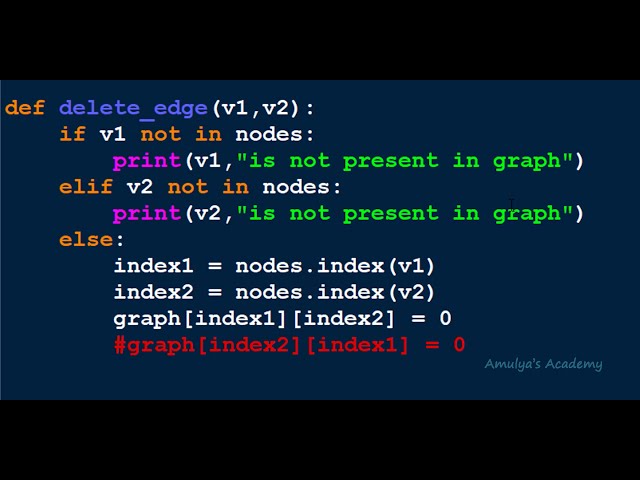

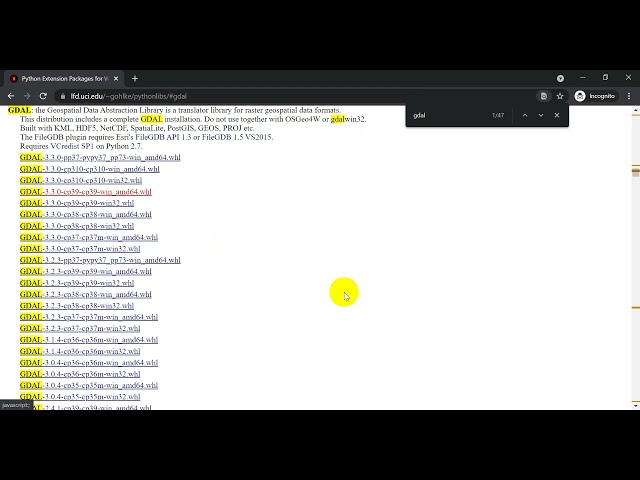

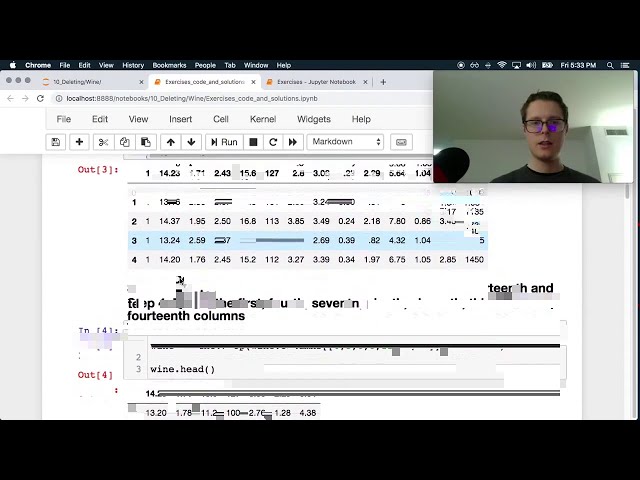

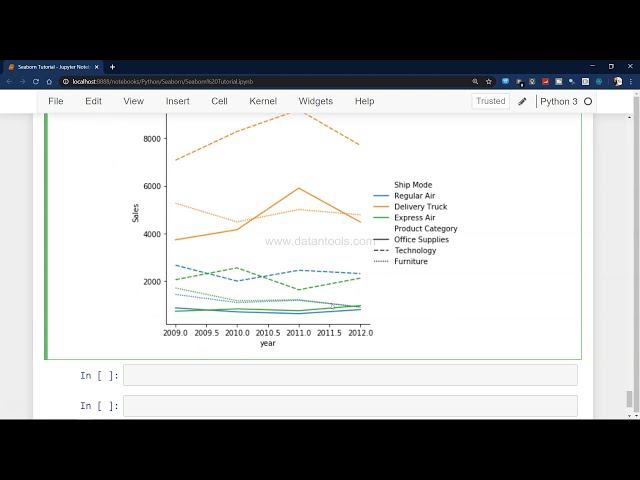

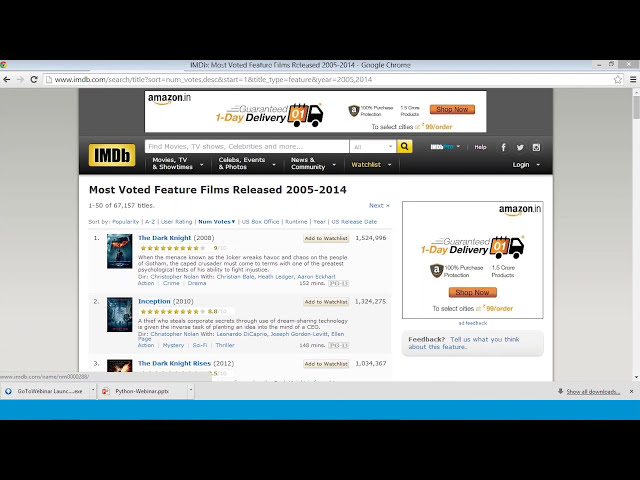

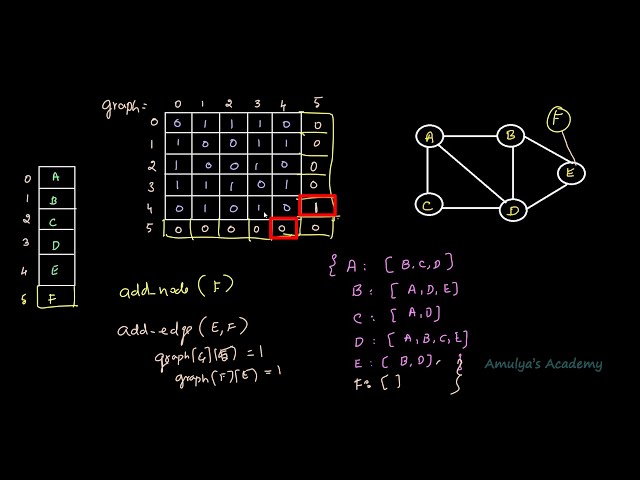

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,080 –> 00:00:01,280

در این ویدیو به شما نشان می دهم که

2

00:00:01,280 –> 00:00:03,040

چگونه یک اسکریپت پایتون ساده ایجاد کنید

3

00:00:03,040 –> 00:00:05,200

که همه میزبان ها را در زیرشبکه محلی

4

00:00:05,200 –> 00:00:06,080

5

00:00:06,080 –> 00:00:08,000

کشف کند تا همه دستگاه های موجود در

6

00:00:08,000 –> 00:00:09,280

شبکه وای فای محلی

7

00:00:09,280 –> 00:00:11,200

یا همه دستگاه های متصل به

8

00:00:11,200 –> 00:00:17,920

شبکه اترنت فیزیکی شما را پیدا کند

9

00:00:19,020 –> 00:00:22,180

[Music ]

10

00:00:26,480 –> 00:00:28,560

اکنون برای انجام این کار، میخواهم از

11

00:00:28,560 –> 00:00:30,160

قدرت escapee استفاده کنم

12

00:00:30,160 –> 00:00:32,320

که از بستهسازی برای

13

00:00:32,320 –> 00:00:34,320

پایتون 2 و پایتون 3 پشتیبانی میکند.

14

00:00:34,320 –> 00:00:36,640

15

00:00:36,640 –> 00:00:38,800

16

00:00:38,800 –> 00:00:40,879

17

00:00:40,879 –> 00:00:43,280

استفاده از op برای کشف دستگاهها

18

00:00:43,280 –> 00:00:44,640

در زیرشبکه محلی،

19

00:00:44,640 –> 00:00:46,719

اما من نمونههای قویتری را

20

00:00:46,719 –> 00:00:49,039

با استفاده از scapy در ویدیوهای بعدی به شما نشان خواهم داد

21

00:00:49,039 –> 00:00:50,719

، اسکریپتی که میخواهیم از آن استفاده کنیم،

22

00:00:50,719 –> 00:00:52,800

به سادگی

23

00:00:52,800 –> 00:00:55,920

عبارات منظم escapee وارد میکند

24

00:00:55,920 –> 00:00:57,920

و سپس از کاربر میخواهد که

25

00:00:57,920 –> 00:01:00,079

محدوده دستگاهها را وارد کند. اسکن

26

00:01:00,079 –> 00:01:03,280

و با استفاده از این دستور ساده op result

27

00:01:03,280 –> 00:01:06,479

escapee rping محدوده آدرس IP وارد شده است

28

00:01:06,479 –> 00:01:09,439

، می توانم اسکریپت پایتون خود را برای ارسال

29

00:01:09,439 –> 00:01:10,080

پیام

30

00:01:10,080 –> 00:01:12,479

های op به یک شبکه و کشف تمام

31

00:01:12,479 –> 00:01:14,400

دستگاه های موجود در شبکه دریافت کنم،

32

00:01:14,400 –> 00:01:17,600

بنابراین در kali linux ls

33

00:01:17,600 –> 00:01:21,759

من این f را ایجاد کردم. ile به نام lanscan.py

34

00:01:21,759 –> 00:01:26,400

nano یک ویرایشگر متن است، بنابراین nanolandscan py

35

00:01:26,400 –> 00:01:29,840

من به سادگی اسکریپت را در این

36

00:01:29,840 –> 00:01:33,119

فایل کپی کرده ام، بنابراین این اسکریپت

37

00:01:33,119 –> 00:01:35,439

همان اسکریپتی است که من به تازگی نشان

38

00:01:35,439 –> 00:01:36,720

داده ام، نظرات زیادی در

39

00:01:36,720 –> 00:01:38,799

اسکریپت گذاشته ام، بنابراین توضیح می دهد. هر خط

40

00:01:38,799 –> 00:01:40,560

کد را خسته نخواهم کرد،

41

00:01:40,560 –> 00:01:42,240

اما اساساً تمام کاری که ما انجام می دهیم این است که

42

00:01:42,240 –> 00:01:43,840

43

00:01:43,840 –> 00:01:45,680

عبارات scapy و منظم را وارد می کنیم،

44

00:01:45,680 –> 00:01:47,439

اگر نمی خواهید آن را حذف کنید

45

00:01:47,439 –> 00:01:50,960

، سپس مطمئن می شویم که کاربر

46

00:01:50,960 –> 00:01:54,079

یک ip صحیح وارد کرده است. محدوده آدرس با

47

00:01:54,079 –> 00:01:56,079

استفاده از این عبارت معمولی

48

00:01:56,079 –> 00:01:58,479

و سپس دستگاههای موجود در شبکه را اسکن میکنیم،

49

00:01:58,479 –> 00:01:59,360

50

00:01:59,360 –> 00:02:02,159

یک اسکریپت بسیار ساده بیشتر

51

00:02:02,159 –> 00:02:03,520

اسکریپت فقط نظرات است.

52

00:02:03,520 –> 00:02:05,520

53

00:02:05,520 –> 00:02:07,439

54

00:02:07,439 –> 00:02:08,399

55

00:02:08,399 –> 00:02:10,318

python 2 اما

56

00:02:10,318 –> 00:02:12,400

امروز توصیه می شود از python3 استفاده کنید،

57

00:02:12,400 –> 00:02:14,080

بنابراین این چیزی است که ما در اینجا استفاده

58

00:02:14,080 –> 00:02:17,040

خواهیم کرد و من اسکریپت خود را به خوبی اجرا می کنم، بنابراین از

59

00:02:17,040 –> 00:02:17,920

ما خواسته

60

00:02:17,920 –> 00:02:19,920

شد که وارد زیر شبکه ای که می خواهیم

61

00:02:19,920 –> 00:02:21,360

اسکن کنیم

62

00:02:21,360 –> 00:02:24,000

، یکی دیگر را باز می کنم. ترمینال و من به

63

00:02:24,000 –> 00:02:26,160

شما نشان خواهم داد که آدرس IP

64

00:02:26,160 –> 00:02:32,080

f یا این دستگاه لینوکس 192.168.1.113 است

65

00:02:32,080 –> 00:02:34,720

که زیرشبکهای است که میخواهیم آن را اسکن کنیم،

66

00:02:34,720 –> 00:02:35,440

67

00:02:35,440 –> 00:02:36,800

من در واقع همه کارها را روی این

68

00:02:36,800 –> 00:02:38,720

لپتاپ ویندوز انجام میدهم که به شبکه

69

00:02:38,720 –> 00:02:39,760

وای فای متصل است،

70

00:02:39,760 –> 00:02:41,519

اما در این مثال من cali را

71

00:02:41,519 –> 00:02:43,040

در یک ماشین مجازی اجرا

72

00:02:43,040 –> 00:02:45,360

میکنم. شبکه Wi-Fi