در این مطلب، ویدئو نسخه ی نمایشی MemProcFS Python API با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:16:45

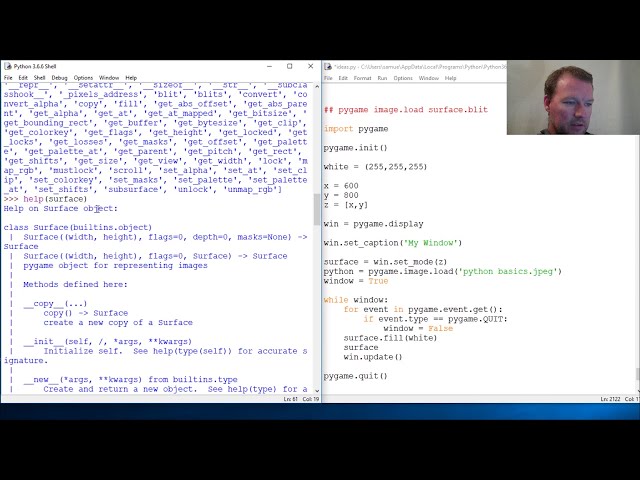

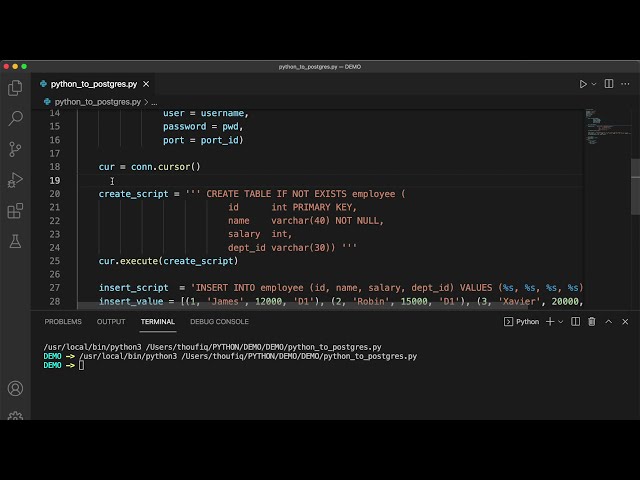

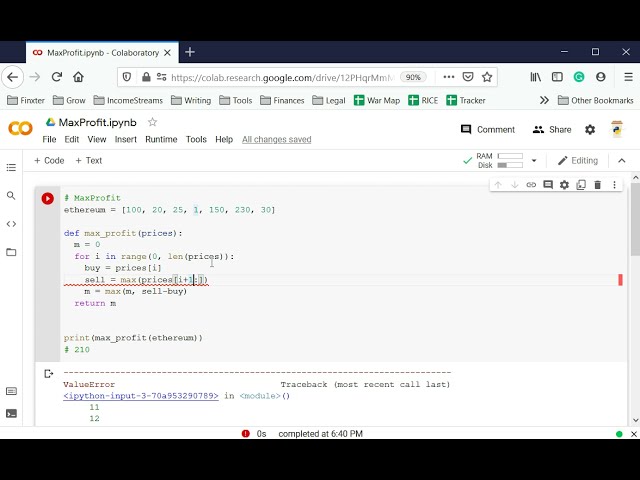

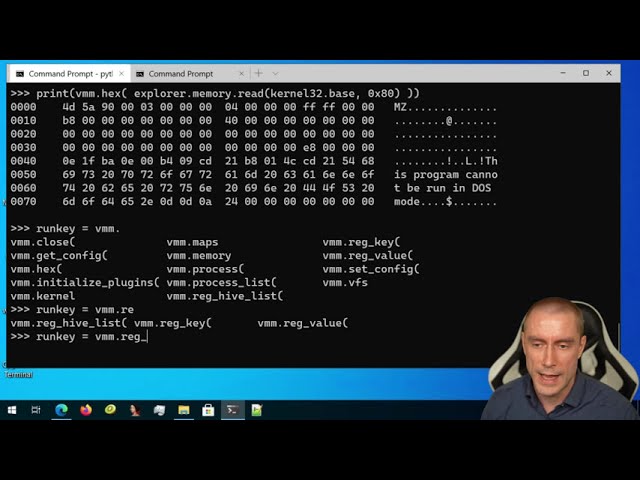

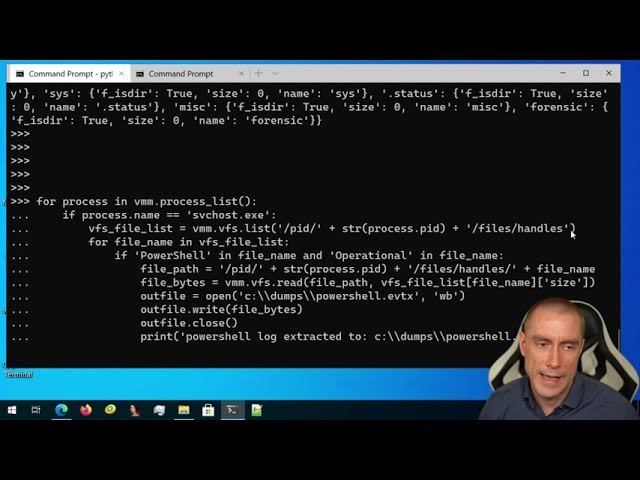

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,719 –> 00:00:03,199

سلام نام من uh ulf frisk است من

2

00:00:03,199 –> 00:00:04,319

نویسنده کیت ابزار

3

00:00:04,319 –> 00:00:06,480

حمله دسترسی مستقیم به حافظه کامپیوتر Leech هستم

4

00:00:06,480 –> 00:00:08,880

که بیشتر به دلیل

5

00:00:08,880 –> 00:00:11,360

انجام حملات dma با استفاده از

6

00:00:11,360 –> 00:00:13,840

سخت افزار فیزیکی مانند این شناخته شده است.

7

00:00:13,840 –> 00:00:14,480

8

00:00:14,480 –> 00:00:17,119

9

00:00:17,119 –> 00:00:18,480

سیستم هدف

10

00:00:18,480 –> 00:00:20,880

و پس از اتصال، امیدوارم

11

00:00:20,880 –> 00:00:22,160

به شما امکان دهد

12

00:00:22,160 –> 00:00:24,320

هر دو لید حافظه را مستقیماً از

13

00:00:24,320 –> 00:00:26,080

حافظه اصلی سیستم مورد نظر انجام دهید،

14

00:00:26,080 –> 00:00:28,880

من همچنین چارچوب تجزیه و تحلیل حافظه mamproc fs را ایجاد کردم

15

00:00:28,880 –> 00:00:30,320

16

00:00:30,320 –> 00:00:32,640

و امروز به شما نشان خواهم داد که چگونه

17

00:00:32,640 –> 00:00:33,600

از

18

00:00:33,600 –> 00:00:36,880

api پایتون تازه منتشر شده آن استفاده کنید و باید

19

00:00:36,880 –> 00:00:39,200

به آسانی

20

00:00:39,200 –> 00:00:42,480

نصب pip memproc fs

21

00:00:42,480 –> 00:00:44,559

من امروز فایل های حافظه dump را در اینجا تجزیه و تحلیل

22

00:00:44,559 –> 00:00:46,559

خواهم کرد و از

23

00:00:46,559 –> 00:00:48,160

فایل های حافظه dump استفاده خواهم کرد که

24

00:00:48,160 –> 00:00:50,800

در کنفرانس نافرمانی سال گذشته جمع آوری کردم

25

00:00:50,800 –> 00:00:51,760

26

00:00:51,760 –> 00:00:54,960

و ممفیس بیشتر شناخته شده است،

27

00:00:54,960 –> 00:00:57,440

شاید بتوانید روی یک فایل کلیک کنید. و

28

00:00:57,440 –> 00:00:59,440

میتوانید آن را بهعنوان یک

29

00:00:59,440 –> 00:01:02,079

سیستم فایل مجازی زنده نصب کنید و میتوانید

30

00:01:02,079 –> 00:01:03,440

در اطراف

31

00:01:03,440 –> 00:01:07,280

تصویر حافظه را کاوش کنید و میتوانید

32

00:01:07,280 –> 00:01:10,000

روی رجیستری حرکت کنید، به

33

00:01:10,000 –> 00:01:12,159

عنوان مثال میتوانید به

34

00:01:12,159 –> 00:01:15,600

ب y بر اساس pit یا با نام

35

00:01:15,600 –> 00:01:18,640

پردازش می کند و می تواند وارد فرآیندها شود، ما

36

00:01:18,640 –> 00:01:22,159

می توانیم به این حافظه مجازی نگاهی بیندازیم و

37

00:01:22,159 –> 00:01:24,840

می توانید مواردی مانند فایل های باز کردن

38

00:01:24,840 –> 00:01:26,479

39

00:01:26,479 –> 00:01:30,000

ماژول های بارگذاری شده مانند فایل های dll را مشاهده کنید

40

00:01:30,000 –> 00:01:33,040

و سپس می توانیم این

41

00:01:33,040 –> 00:01:35,200

فایل midi dump را برای مثال بررسی کنیم و آن را

42

00:01:35,200 –> 00:01:36,640

تقریباً همانطور که میخواهید با

43

00:01:36,640 –> 00:01:37,439

44

00:01:37,439 –> 00:01:39,759

کلیک راست روی Task Manager یک Dump انجام دهید،

45

00:01:39,759 –> 00:01:41,920

ما میتوانیم آن را اشکالزدایی باد انجام دهیم

46

00:01:41,920 –> 00:01:44,079

و میتوانیم این کار را برای تقریباً همه

47

00:01:44,079 –> 00:01:46,560

فرآیندها انجام دهیم،

48

00:01:46,560 –> 00:01:49,840

بنابراین اوه، اما اجازه دهید نگاهی به

49

00:01:49,840 –> 00:01:51,439

این موضوع نداشته باشیم. قرار است

50

00:01:51,439 –> 00:01:53,920

امروز در اینجا به api پایتون نگاهی بیندازیم و

51

00:01:53,920 –> 00:01:54,320

52

00:01:54,320 –> 00:01:57,600

یک پیپ نصب vamprock fs انجام می دهیم، این را کاهش می دهم،

53

00:01:57,600 –> 00:01:59,280

54

00:01:59,280 –> 00:02:00,719

در اینجا

55

00:02:00,719 –> 00:02:03,360

کمی بهتر می بینیم، بنابراین به طور خودکار آن را

56

00:02:03,360 –> 00:02:04,399

دانلود می کند

57

00:02:04,399 –> 00:02:07,600

و memrock fs یک

58

00:02:07,600 –> 00:02:11,599

برنامه افزودنی بومی c python، بنابراین در

59

00:02:11,599 –> 00:02:13,120

حال حاضر فقط روی

60

00:02:13,120 –> 00:02:17,520

پایتون 64 بیتی ویندوز کار می کند

61

00:02:17,520 –> 00:02:19,920

، اما این چیزی است که امروز اینجا از آن استفاده

62

00:02:19,920 –> 00:02:21,440

63

00:02:21,440 –> 00:02:24,640

خواهیم کرد، سپس می توانیم پایتون را شروع

64

00:02:24,640 –> 00:02:27,680

کنیم و یک import mem

65

00:02:27,680 –> 00:02:30,879

proc fs انجام دهیم و

66

00:02:30,879 –> 00:02:34,959

حالا من چه چیزی دارم. یک

67

00:02:34,959 –> 00:02:37,440

راهنمای ویکی کاملاً گسترده در مورد آن می توانید کلیک کنید

68

00:02:37,440 –> 00:02:39,040

به مخزن fs

69

00:02:39,040 –> 00:02:42,720

ممفیک در تب g و ما یک ویکی داریم

70

00:02:42,720 –> 00:02:45,440

و در سمت راست ما مستندات api

71

00:02:45,440 –> 00:02:46,560

72

00:02:46,560 –> 00:02:50,879

برای پایتون داریم و یک نمای کلی

73

00:02:50,879 –> 00:02:53,680

در مورد اشیاء مختلف در این

74

00:02:53,680 –> 00:02:54,720

پایتون

75

00:02:54,720 –> 00:02:58,560

api ثابت داریم و همچنین چند نمونه

76

00:02:58,560 –> 00:02:59,680

77

00:02:59,680 –> 00:03:01,840

و در سمت راست داریم. شما همچنین

78

00:03:01,840 –> 00:03:04,080

اطلاعات دقیقی در مورد

79

00:03:04,080 –> 00:03:07,120

هر پروژه دارید که

80

00:03:07,120 –> 00:03:10,239

ویژگیهای آن را به روشها و

81

00:03:10,239 –> 00:03:11,440

نحوه استفاده از آن نشان میدهد

82

00:03:11,440 –> 00:03:15,519

و من آن را برای

83

00:03:15,519 –> 00:03:18,480

پایه فرآیندها و ماژولها و

84

00:03:18,480 –> 00:03:21,120

رجیستری جدا کردم،

85

00:03:21,680 –> 00:03:24,720

بنابراین ممفیس را وارد کردهایم و میتوانیم محتوای آن را

86

00:03:24,720 –> 00:03:25,360

بررسی

87

00:03:25,360 –> 00:03:28,400

کنیم

88

00:03:28,799 –> 00:03:32,799

و آن را بررسی کنیم. حاوی ثابتهای زیادی است که عمدتاً

89

00:03:32,799 –> 00:03:33,599

در اینجا وجود دارد

90

00:03:33,599 –> 00:03:37,120

و بنابراین اجازه دهید در اینجا مقداری آنالیز حافظه انجام

91

00:03:37,120 –> 00:03:37,840

92

00:03:37,840 –> 00:03:41,120

دهیم، باید memproc fs را شروع کنیم

93

00:03:41,120 –> 00:03:42,879

تا

94

00:03:42,879 –> 00:03:46,080

یک شی مدیر حافظه مجازی غشایی fs را

95

00:03:46,080 –> 00:03:51,040

نمونهسازی کنیم و memprocfs.vmm را تایپ

96

00:03:51,040 –> 00:03:54,400

میکنیم و سپس لیستی با رشتهها به آن میدهیم.

97

00:03:54,400 –> 00:03:56,640

باید دستگاه و

98

00:03:56,640 –> 00:03:58,799

نام تخلیه حافظه را مشخص کند

99

00:03:58,799 –> 00:04:01,120

و ما فقط میتوانیم مانند یک شیء

100

00:04:01,120 –> 00:04:02,480

نمونهسازی شده

101

00:04:02,480 –> 00:04:04,959

در یک زمان معین داشته باشیم که

102

00:04:04,959 –> 00:04:06,959

در آینده در حال تغییر است اما اکنون

103

00:04:06,959 –> 00:04:08,239

محدود به یک است،

104

00:04:08,239 –> 00:04:10,879

بنابراین اگر میخواهید چندین آنالیز حافظه را

105

00:04:10,879 –> 00:04:12,840

انجام دهید، باید شی را در این بین ببندید،

106

00:04:12,840 –> 00:04:14,239

107

00:04:14,239 –> 00:04:16,320

اکنون میتوانیم کارهایی را روی این شی انجام دهیم،

108

00:04:16,320 –> 00:04:18,079

به عنوان مثال میتوانیم مقداری حافظه فیزیکی بخوانیم،

109

00:04:18,079 –> 00:04:20,079

بنابراین یک نقطه vmn انجام

110

00:04:20,079 –> 00:04:22,639

میدهیم و ویژگیهای متفاوتی داریم. و

111

00:04:22,639 –> 00:04:24,880

ویژگی های روی این شی می توانیم

112

00:04:24,880 –> 00:04:28,000

یک حافظه انجام دهیم یا بخوانیم و از آنجایی

113

00:04:28,000 –> 00:04:30,080

که فرآیند را مشخص نکرده ایم،

114

00:04:30,080 –> 00:04:31,840

این شی پایه است، ما

115

00:04:31,840 –> 00:04:35,040

حافظه فیزیکی را می خوانیم، بنابراین بیایید

116

00:04:35,040 –> 00:04:35,759

از آدرس

117

00:04:35,759 –> 00:04:41,680

1000 بخوانیم و 64 بایت را بخوانیم 14 هگز

118

00:04:41,680 –> 00:04:44,960

بنابراین قرار است به

119

00:04:44,960 –> 00:04:48,160

عنوان یک بایت اشیاء در پایتون به آنجا برگردد و ما می

120

00:04:48,160 –> 00:04:49,280

توانیم آن را به روشی کمی

121

00:04:49,280 –> 00:04:53,840

زیباتر و با استفاده از bm.text انجام دهیم که قرار است

122

00:04:53,840 –> 00:04:56,160

شی بایت را

123

00:04:56,160 –> 00:04:59,280

به یک رشته ascii هگز خوانایی خوب تبدیل

124

00:04:59,280 –> 00:05:01,759

کند

125

00:05:02,400 –> 00:05:05,520

و می توانیم از آن استفاده کنیم. شی پایه به منظور

126

00:05:05,520 –> 00:05:06,160

واکشی

127

00:05:06,160 –> 00:05:09,199

اشیاء دیگر مانند فرآیندها، بنابراین ما

128

00:05:09,199 –> 00:05:10,000

129

00:05:10,000 –> 00:05:13,280

میخواهیم بررسی کنیم

130

00:05:13,280 –> 00:05:16,639

که اکسپلورر فرآیند اکسپلورر را دریافت میکند تا بتوانیم dv mem را انجام دهیم

131

00:05:16,639 –> 00:05:19,440

و سپس فرآیند را دوست داریم و میتوانیم

132

00:05:19,440 –> 00:05:21,199

پردازشها را توسط

133

00:05:21,199 –> 00:05:23,759

همه پردازشها به عنوان یک لیست بازیابی کنیم یا می تواند

134

00:05:23,759 –> 00:05:25,919

بازیابی کند یک فرآیند با نام

135

00:05:25,919 –> 00:05:30,080

آن یا پرداخت شده است، اجازه دهید این کار را انجام دهیم،

136

00:05:30,080 –> 00:05:34,479

بنابراین بیایید فرآیند explorer.exe را بازیابی کنیم

137

00:05:36,840 –> 00:05:39,840

138

00:05:40,560 –> 00:05:42,639

و مانند این خواهد بود که توسط

139

00:05:42,639 –> 00:05:44,320

یک شی مانند این نشان داده می شود

140

00:05:44,320 –> 00:05:46,400

و اجازه دهید از فرآیند کاوشگر

141

00:05:46,400 –> 00:05:48,800

بازیابی کنیم که در حال حاضر 32

142

00:05:48,800 –> 00:05:53,840

ماژول بارگذاری شده است

143

00:05:56,560 –> 00:05:59,919

و شیء ex process دارای بسیاری از

144

00:05:59,919 –> 00:06:01,919

ویژگیها نیز، بنابراین

145

00:06:01,919 –> 00:06:04,960

ما میخواهیم ماژول آن را بازیابی

146

00:06:04,960 –> 00:06:06,160

کنیم و در اینجا تقریباً یکسان

147

00:06:06,160 –> 00:06:08,240

است، میتوانیم آن را با نامش بازیابی کنیم یا

148

00:06:08,240 –> 00:06:10,160

میتوانیم همه ماژولها را لیست کنیم، بنابراین

149

00:06:10,160 –> 00:06:14,080

هسته 32.dll،

150

00:06:14,880 –> 00:06:17,520

بنابراین اکنون میبینم که یک ماژول است و در

151

00:06:17,520 –> 00:06:20,319

حال انجام است. متعلق بودن به یک فرآیند

152

00:06:20,319 –> 00:06:24,080

و مواردی از این قبیل، بنابراین این هسته 32

153

00:06:24,080 –> 00:06:26,960

یا این ماژول دارای ویژگی های زیادی است

154

00:06:26,960 –> 00:06:29,199

155

00:06:29,440 –> 00:06:31,680

و شما می توانید آدرس پایه آن را برای

156

00:06:31,680 –> 00:06:33,520

مثال بررسی کنید

157

00:06:33,520 –> 00:06:36,160

و هنگامی که آدرس اصلی را که می

158

00:06:36,160 –> 00:06:37,120

159

00:06:37,120 –> 00:06:41,360

توانیم از آن استفاده کنیم، می دانیم، می توانیم آن را بازیابی و مطالعه کنیم.

160

00:06:41,360 –> 00:06:42,400

حافظه مجازی،

161

00:06:42,400 –> 00:06:46,000

پس بیایید یک کاوشگر

162

00:06:46,000 –> 00:06:49,440

163

00:06:49,440 –> 00:06:51,160

164

00:06:51,160 –> 00:06:53,759

نقطهخوانی در حافظه انجام دهیم و از turn32.base استفاده میکنیم و

165

00:06:53,759 –> 00:06:54,160

166

00:06:54,160 –> 00:06:58,240

80 هگز 80 بایت اول را از آن میخوانیم

167

00:06:58,240 –> 00:07:00,160

و با فرمت زیبا روی صفحه چاپ میکنیم،

168

00:07:00,160 –> 00:07:01,759

بنابراین این

169

00:07:01,759 –> 00:07:05,039

هدر p از هسته 32 نقطه زرد

170

00:07:05,039 –> 00:07:05,680

171

00:07:05,680 –> 00:07:09,840

همانطور که در فرآیند اکسپلورر مشاهده میشود،

172

00:07:09,840 –> 00:07:12,560

ما همچنین میتوانیم انواع مختلفی از کلیدهای رجیستر را کاوش کنیم

173

00:07:12,560 –> 00:07:13,199

174

00:07:13,199 –> 00:07:16,720

و بنابراین میتوانید کلید grab را

175

00:07:16,720 –> 00:07:17,919

با باز کردن آن دریافت کنید،

176

00:07:17,919 –> 00:07:21,440

بنابراین بیایید کلید اتوران ویندوز

177

00:07:21,440 –> 00:07:24,639

را بگیریم تا کلید برابر با

178

00:07:24,639 –> 00:07:27,440

vmm dot اجرا شود و ما ثبت نام کردهایم. توابع

179

00:07:27,440 –> 00:07:28,240

ما می توانیم کهیرها را بازیابی کنیم

180

00:07:28,240 –> 00:07:30,880

شما می توانید یک کلید را با نام آن بازیابی کنید

181

00:07:30,880 –> 00:07:31,680

182

00:07:31,680 –> 00:07:34,400

یا مقادیر را با نام آن ثبت کنید، اما بیایید کلید را

183

00:07:34,400 –> 00:07:36,479

184

00:07:36,479 –> 00:07:39,919

بازیابی کنیم و ما می خواهیم

185

00:07:39,919 –> 00:07:43,520

کلید را از ماشین محلی

186

00:07:43,520 –> 00:07:45,440

نرم افزار heim مایکروسافت ویندوز

187

00:07:45,440 –> 00:07:48,240

نسخه فعلی اجرا کنیم

188

00:07:49,199 –> 00:07:52,560

و خواهید دید که وجود دارد یک کلید در اینجا و

189

00:07:52,560 –> 00:07:55,680

ام این کلید دارای جنبه های مختلفی است

190

00:07:55,680 –> 00:07:59,360

که می توانیم برای مثال مقادیر کلید را اجرا

191

00:07:59,360 –> 00:08:02,879

192

00:08:03,520 –> 00:08:05,759

کنیم و لیستی مانند مقادیری را که

193

00:08:05,759 –> 00:08:07,599

دارد مانند سایر خصوصیات

194

00:08:07,599 –> 00:08:10,720

مانند کلیدهای والد یا فرعی نیز

195

00:08:10,720 –> 00:08:15,039

بازیابی می کنیم و به هر حال بیایید

196

00:08:15,039 –> 00:08:17,520

یک مقدار را از آن بازیابی کنیم و یک عدد داشته باشیم. به مقادیر نگاه کنید

197

00:08:17,520 –> 00:08:18,