در این مطلب، ویدئو پایتون برای خودکارسازی امنیت اطلاعات: مقدمه ای بر چارچوب Metasploit | packtpub.com با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:05:57

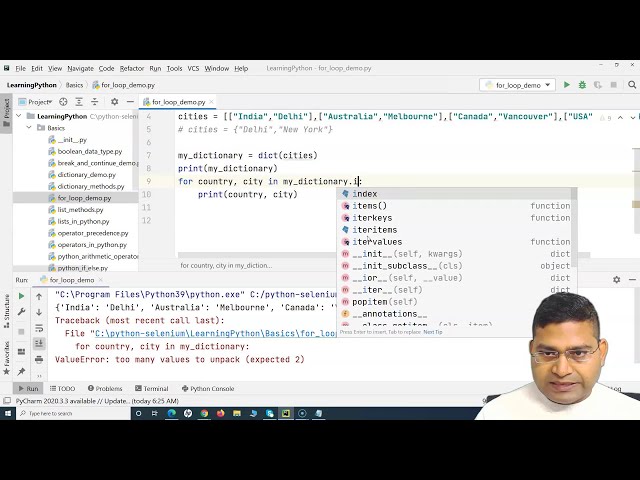

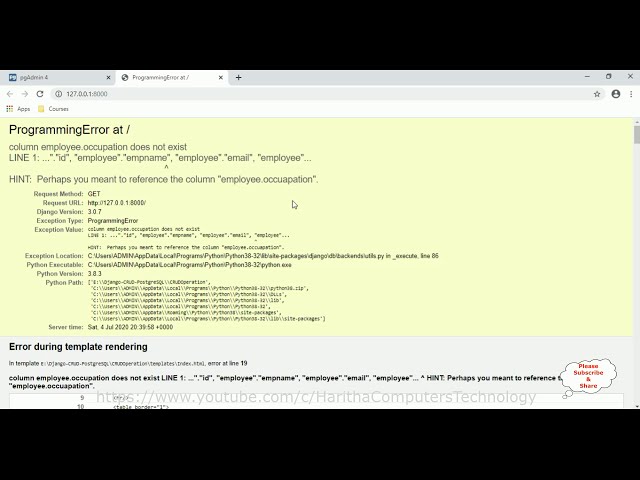

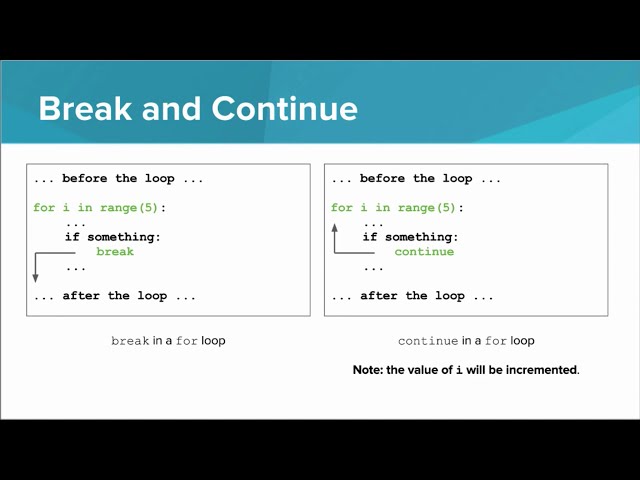

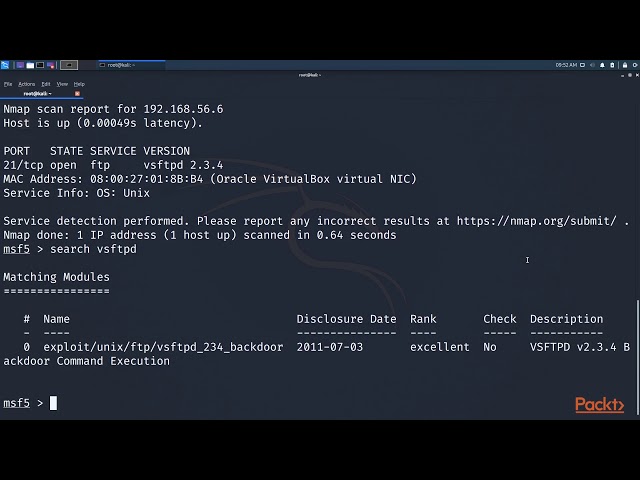

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:09,040 –> 00:00:11,139

و به بخش هفتم ساخت ابزار تست نفوذ خوش آمدید،

2

00:00:11,139 –> 00:00:12,940

3

00:00:12,940 –> 00:00:14,200

در این بخش ابتدا به چند مورد نگاه می

4

00:00:14,200 –> 00:00:16,570

کنیم، ابتدا در مورد چارچوب Metasploit صحبت می کنیم

5

00:00:16,570 –> 00:00:18,520

و این

6

00:00:18,520 –> 00:00:20,830

مربوط است زیرا ما همچنین می خواهیم

7

00:00:20,830 –> 00:00:23,920

نسخه ای از چارچوب Metasploit بنویسیم.

8

00:00:23,920 –> 00:00:27,070

در پایتون، بنابراین بیایید شروع کنیم،

9

00:00:27,070 –> 00:00:29,230

بنابراین در این ویدیوی اول ما

10

00:00:29,230 –> 00:00:30,550

فقط در مورد چارچوب Metasploit

11

00:00:30,550 –> 00:00:33,640

به عنوان یک کل صحبت می کنیم، بنابراین در کل

12

00:00:33,640 –> 00:00:35,710

چارچوبی است که قرار است طراحی کد اکسپلویت را

13

00:00:35,710 –> 00:00:39,670

برای محققان امنیتی آسان تر کند

14

00:00:39,670 –> 00:00:43,090

تا از

15

00:00:43,090 –> 00:00:45,820

آسیب پذیری های سوء استفاده کنند. در هاست ها یافت می

16

00:00:45,820 –> 00:00:49,420

شوند، بنابراین برای استفاده در تست نفوذ بسیار محبوب است،

17

00:00:49,420 –> 00:00:52,570

18

00:00:52,570 –> 00:00:55,840

حتی اگر اکسپلویت های خود را ننویسید، فوق العاده همه کاره و قدرتمند است،

19

00:00:55,840 –> 00:00:57,340

20

00:00:57,340 –> 00:01:00,550

اما اگر این کار را انجام دهید برای

21

00:01:00,550 –> 00:01:02,079

ارائه تصویری از نحوه عملکرد آن مفید است

22

00:01:02,079 –> 00:01:04,479

که قبلاً توضیح داده ام. Metasploit Abel

23

00:01:04,479 –> 00:01:08,640

VM من و اگر به خاطر داشته باشید ما از آن در

24

00:01:08,640 –> 00:01:12,640

بخش اول برای بازنویسی یک اکسپلویت برای آن استفاده

25

00:01:12,640 –> 00:01:14,830

می کنیم که قبلاً برای Metasploit نوشته شده بود،

26

00:01:14,830 –> 00:01:16,030

بنابراین اکنون ما در واقع به

27

00:01:16,030 –> 00:01:19,030

شما نشان خواهیم داد که چگونه باید کار کنید. nch آن

28

00:01:19,030 –> 00:01:22,270

اکسپلویت اصلی از طریق Metasploit بنابراین من در

29

00:01:22,270 –> 00:01:25,870

اینجا وارد جعبه لینوکس Kali خود شدهام، بنابراین

30

00:01:25,870 –> 00:01:28,530

بیایید یک ترمینال باز کنیم

31

00:01:29,600 –> 00:01:31,760

Metasploit از Postgres برابر در

32

00:01:31,760 –> 00:01:35,979

پسزمینه برای ذخیره نتایج استفاده میکند و

33

00:01:38,210 –> 00:01:41,270

بسیار خوب است، بنابراین شما یک خطا را در آنجا مشاهده میکنید، من

34

00:01:41,270 –> 00:01:43,430

این را مقداردهی اولیه نکردهام. بنابراین

35

00:01:43,430 –> 00:01:46,850

فعلاً آن خطا را نشان می دهد، اما به هر حال

36

00:01:46,850 –> 00:01:48,380

باید آنچه را که در اینجا برای

37

00:01:48,380 –> 00:01:54,680

سوء استفاده از اکسپلویت vsf TPD 2.3.4 به

38

00:01:54,680 –> 00:01:56,479

آن نیاز داریم، داشته باشد، بنابراین دستورات مختلفی

39

00:01:56,479 –> 00:01:59,600

در این مورد تعبیه شده است، اما برخی از

40

00:01:59,600 –> 00:02:02,930

ساده ترها فقط اسکنرهایی هستند

41

00:02:02,930 –> 00:02:05,570

که در آن اکسپلویت وجود دارد. ماژولها

42

00:02:05,570 –> 00:02:08,149

بارهای مختلفی دارند که میتوانید از آنها

43

00:02:08,149 –> 00:02:10,250

برای وارد کردن محموله زمانی که

44

00:02:10,250 –> 00:02:12,190

با موفقیت از یک آسیبپذیری سوءاستفاده

45

00:02:12,190 –> 00:02:14,720

میکنید، استفاده کنید، بنابراین اجازه دهید

46

00:02:14,720 –> 00:02:17,780

نحوه استفاده من از آن را مرور کنیم،

47

00:02:17,780 –> 00:02:20,290

همچنین میتوانید از nmap در داخل ابزار استفاده کنید

48

00:02:20,290 –> 00:02:22,910

که عالی است، بنابراین اجازه دهید یک اسکن سریع nmap انجام دهید

49

00:02:22,910 –> 00:02:25,459

تا بتوانیم تعیین کنیم

50

00:02:25,459 –> 00:02:26,870

که آیا

51

00:02:26,870 –> 00:02:30,890

BSF TPD روی هاست های ما اجرا

52

00:02:30,890 –> 00:02:33,370

53

00:02:37,840 –> 00:02:39,900

54

00:02:41,680 –> 00:02:44,890

55

00:02:44,890 –> 00:02:46,299

می شود یا نه.

56

00:02:46,299 –> 00:02:47,890

به طوری که دستور

57

00:02:47,890 –> 00:02:52,030

کار نمی کند، اما اکثر دستورات همچنان کار می کنند، بنابراین ما

58

00:02:52,030 –> 00:02:54,370

می دانیم که نسخه SFTP D در

59

00:02:54,370 –> 00:02:58,739

حال اجرا است، بنابراین بیایید اکسپلویت ر